5 Sistemas Operativos Usados Por Hackers

+5

RenzoElio_QuispeChambilla

Gonzalo Cuevas

David_Yujra

Rodrigo Estiven

deikololita-saenz

9 participantes

Página 1 de 1.

5 Sistemas Operativos Usados Por Hackers

5 Sistemas Operativos Usados Por Hackers

5 Sistemas Operativos Usados Por Hackers

BACK BOX

BlackBox. Es una distribución Linux basada en Ubuntu Lucid 11.04, adaptada para ser usada en pruebas de seguridad. Se ha diseñado y desarrollado con el objetivo de ser rápida y sencilla de utilizar. Mantiene su propio repositiorio que pretende estar siempre actualizado con la última versión estable de las herramientas más conocidas y utilizadas en las pruebas de hacking. Actualmente su ultima versión es la BlackBox 2.0.1 lanzada en enero de 2012.

Al ser una distribución joven, no incluye algunas herramientas, que suponemos se irán añadiendo poco a poco. Entre las características destacadas de esta distribución está la simplicidad y el rendimiento. Se trata de una distribución más limitada que la "todo-poderosa" BackTrack, lo que puede jugar a favor en ciertos aspectos. Por ejemplo en el tamaño de la distribución, unos 700Mb, que comparados con los 2000 Mb de BackTrack puede ser útil en ciertos entornos con prestaciones limitadas.

El objetivo principal de BackBox es proporcionar un sistema alternativo, altamente personalizable y de buen rendimiento

Incluye algunas de las herramientas de seguridad y análisis de Linux más utilizadas, con el objetivo de una amplia gama de objetivos, que van desde el análisis de aplicaciones web hasta el análisis de redes, desde pruebas de estrés hasta rastreo , incluyendo también evaluación de vulnerabilidades, análisis forense informático y explotación

Incluye un apartado, dentro de la categoría de análisis de aplicaciones web, enfocada a los gestores de contenidos. Esto es una diferenciación interesante porque los gestores de contenidos (CMS) se han converitido en una opción muy utilizada para la publicación en la Web. Proveedores de Hosting ya nos ofrecen una gestión completa de este tipo de software (mayoritariamente con productos libres) que permite la creación y mantenimiento de una forma casi automática, facilitando la expansión.

DRACOS LINUX

Dracos - ligero y potente sistema operativo de Prueba de Penetración

Dracos Linux ( You are not allowed to view links. Register or Login ) es el sistema operativo Linux de la fuente de Indonesia, abierto construido en base a la Linux From Scratch bajo la protección de la v3.0 Licencia Pública General de GNU. Este sistema operativo es una variante de las distribuciones de Linux, que se utiliza para realizar las pruebas de seguridad (pruebas de penetración). Linux Dracos en el brazo por cientos pentest hidráulica, medicina forense y la ingeniería inversa. No utiliza una interfaz gráfica de usuario basada en herramientas-herramientas y sólo tienen el software utilizando el (interfaz de línea de comandos) CLI para realizar sus operaciones. Ahora Dracos actualmente ya hasta la versión 2.0 con el nombre código de "fugas".

herramientas:

Recopilación de información, Evaluación de vulnerabilidad, Ataque web, Prueba de la explotación, escalada de privilegios, Ataque contraseña, Ingeniería social, Hombre en el centro Atacar, Pruebas de estrés, Ataque inalámbrica, Acceso mantener, Herramientas de análisis forense, Ingeniería inversa, Análisis de malware, cubriendo la pista

BLACK ORCHID

una distribución enfocada parapente este blog es una distribución derivada de arts linux y george sin duda alguna es una de las distribuciones linux más sorprendentes track arts cuenta con más de 1.900 herramientas en sus repositorios y utiliza múltiples entornos de escritorio para que utilices el que más te guste también como utilizaban como el gestor de paquetes una de las ventajas con esta distribución es que puedes utilizarlo sin instalar en tu computadora en modo online utilizándolo desde tu memoria usb o un disco creo que es importante comentarte que instant black card o cualquier distribución que se basa en orc no es nada fácil.

PARROT SECURITY OS

Parrot OS es una distribución GNU/Linux basada en Debian3 con un enfoque en la seguridad informática. Está diseñado para pruebas de penetración, evaluación y análisis de vulnerabilidades, análisis forense de computadoras , navegación web anónima, y practicar criptografía. Es desarrollado por Frozenbox Team.

ParrotSec está destinado a proporcionar un sistema operativo para pruebas penetración, equipado con diferentes tipos de herramientas para que el usuario las pruebe en su laboratorio.

parrot es una de las mejores distribuciones para análisis forense el cual se utiliza comúnmente para estudiar y analizar dispositivos para encontrar evidencias de delitos informáticos para cuenta con varias herramientas para hackers y utiliza mate como escritorio predeterminado además de utilizar el administrador de paquetes apt parte incluye un laboratorio portátil para expertos de seguridad y analistas forenses pero también incluye todo lo necesario para desarrollo del software o si simplemente quieres proteger tu privacidad mientras navegas en internet parrot también puede ser utilizado desde una usb o un disco que no esté esperado.

KALI LINUX

Kali Linux es una distribución basada en Debian GNU/Linux diseñada principalmente para la auditoría y seguridad informática en general. Fue fundada y es mantenida por Offensive Security Ltd. Mati Aharoni y Devon Kearns, ambos pertenecientes al equipo de Offensive Security, desarrollaron la distribución a partir de la reescritura de BackTrack, que se podría denominar como la antecesora de Kali Linux.

Kali es desarrollado en un entorno seguro; el equipo de Kali está compuesto por un grupo pequeño de personas de confianza quienes son los que tienen permitido modificar paquetes e interactuar con los repositorios oficiales. Todos los paquetes de Kali están firmados por cada desarrollador que lo compiló y publicó. A su vez, los encargados de mantener los repositorios también firman posteriormente los paquetes utilizando GNU Privacy Guard.

Última edición por deikololita-saenz el Vie Nov 20, 2020 7:49 am, editado 1 vez

deikololita-saenz- Mensajes : 5

Puntos : 5

Fecha de inscripción : 22/07/2020

Re: 5 Sistemas Operativos Usados Por Hackers

Re: 5 Sistemas Operativos Usados Por Hackers

Offensive Security

es una empresa internacional estadounidense que trabaja en seguridad de la información , pruebas de penetración y análisis forense digital . Operando alrededor de 2007, la compañía creó proyectos de código abierto, cursos avanzados de seguridad, ExploitDB ( base de datos de vulnerabilidad ) y la distribución Kali Linux . La empresa fue fundada por Mati Aharoni y emplea profesionales de seguridad con experiencia en pruebas de penetración de seguridad y evaluación de seguridad de sistemas. La compañía ha brindado asesoría y capacitación en seguridad a muchas empresas de tecnología.

Además de sus servicios de capacitación y seguridad, la compañía también fundó proyectos de código abierto, bases de datos de exploits en línea y ayudas didácticas de información de seguridad.

*BackTrack Linux fue una distribución de Linux de licencia pública general GNU de código abierto desarrollada por programadores de todo el mundo con la asistencia, coordinación y financiación de Offensive Security.

*Metasploit Unleashed es un proyecto de caridad creado por Offensive Security por el bien de Hackers for Charity , que fue iniciado por Johnny Long .

es una empresa internacional estadounidense que trabaja en seguridad de la información , pruebas de penetración y análisis forense digital . Operando alrededor de 2007, la compañía creó proyectos de código abierto, cursos avanzados de seguridad, ExploitDB ( base de datos de vulnerabilidad ) y la distribución Kali Linux . La empresa fue fundada por Mati Aharoni y emplea profesionales de seguridad con experiencia en pruebas de penetración de seguridad y evaluación de seguridad de sistemas. La compañía ha brindado asesoría y capacitación en seguridad a muchas empresas de tecnología.

Además de sus servicios de capacitación y seguridad, la compañía también fundó proyectos de código abierto, bases de datos de exploits en línea y ayudas didácticas de información de seguridad.

*BackTrack Linux fue una distribución de Linux de licencia pública general GNU de código abierto desarrollada por programadores de todo el mundo con la asistencia, coordinación y financiación de Offensive Security.

*Metasploit Unleashed es un proyecto de caridad creado por Offensive Security por el bien de Hackers for Charity , que fue iniciado por Johnny Long .

Rodrigo Estiven- Mensajes : 14

Puntos : 8

Fecha de inscripción : 22/07/2020

Re: 5 Sistemas Operativos Usados Por Hackers

Re: 5 Sistemas Operativos Usados Por Hackers

BACKTRACK

Backtrack es una distribución Linux que tiene como objetivo recopilar una serie de programas y utilidades que son utilidad para realizar pentesting, es decir los llamados testeos de seguridad.

En definitiva, son ataques que se realizan a un sistema informático para encontrar vulnerabilidades y así poder corregirlas. Por esta razón es considerada como la navaja suiza de todo hacker ético o experto en seguridad informática.

¿Para qué sirve Backtrack?

Como toda herramienta de seguridad informática, en general puede ser utilizada tanto para realizar hacking ético, es decir con buenas intenciones, por ejemplo para revisar intrusión en redes Wifi, para testear la seguridad de un servidor, o mismo la fortaleza de un sistema de seguridad determinado, pero también es usada por usuarios del lado oscuro de la informática, es decir los hackers malignos que tienen otras intenciones, como robar datos bancarios, romper la seguridad de un sistema para infiltrarse y robar información, por lo tanto se puede decir que los usos que puede tener esta herramienta son muchos.

David_Yujra- Mensajes : 17

Puntos : 9

Fecha de inscripción : 22/07/2020

Re: 5 Sistemas Operativos Usados Por Hackers

Re: 5 Sistemas Operativos Usados Por Hackers

Pentesting

El “pentesting” o “test de penetración” consiste en atacar un sistema informático para identificar fallos, vulnerabilidades y demás errores de seguridad existentes, para así poder prevenir los ataques externos.

Tipos de Pentesting

Gonzalo Cuevas- Mensajes : 3

Puntos : -1

Fecha de inscripción : 22/07/2020

Re: 5 Sistemas Operativos Usados Por Hackers

Re: 5 Sistemas Operativos Usados Por Hackers

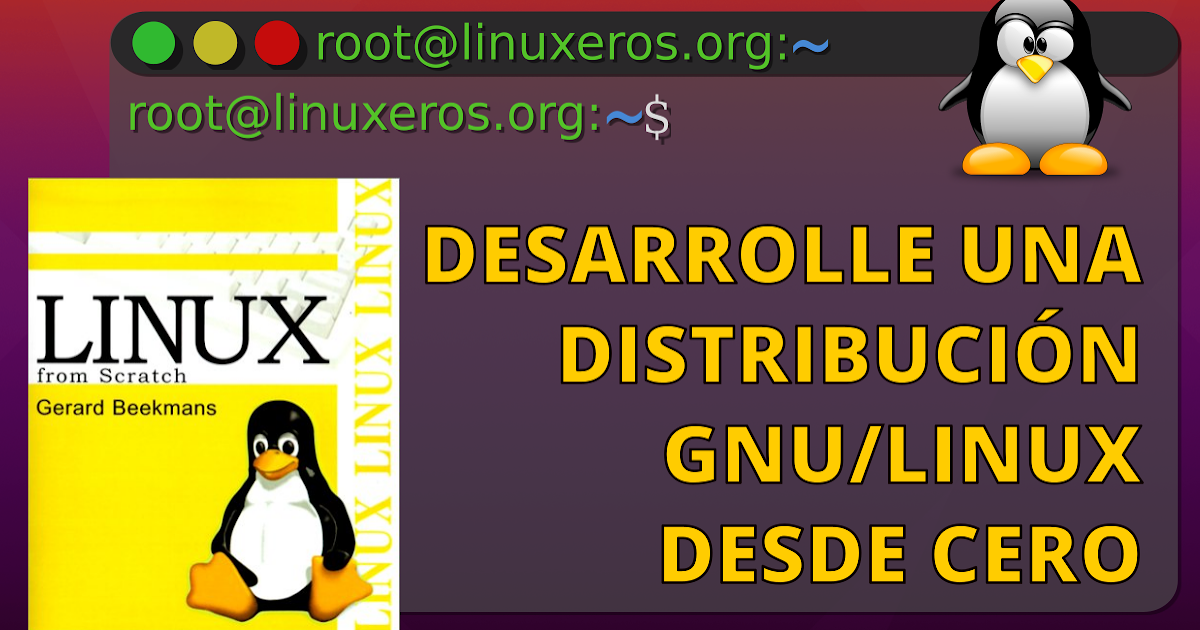

Linux From Scratch

Linux From Scratch o LFS es un tipo de instalación del sistema operativo GNU/Linux y el nombre de un libro escrito por Gerard Beekmans junto a otros.

Un libro con instrucciones paso a paso para crear un sistema GNU/Linux a partir del código fuente de los paquetes, el cual se actualiza regularmente con los cambios que van llegando al kernel Linux y las herramientas básicas de GNU. Y sirve tanto para quien ya ha pasado por distros como Slackware, Arch Linux o Gentoo y quiere más, como para quien lo que busca es sumergirse en la materia de cero, que es exactamente lo que significa from scratch.

RenzoElio_QuispeChambilla- Mensajes : 8

Puntos : 6

Fecha de inscripción : 22/07/2020

Re: 5 Sistemas Operativos Usados Por Hackers

Re: 5 Sistemas Operativos Usados Por Hackers

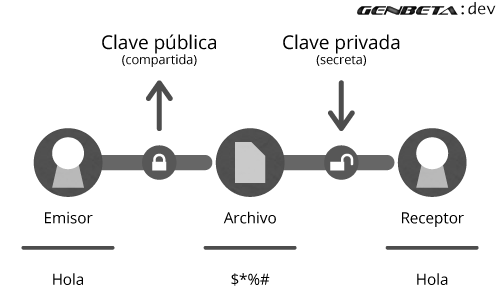

GNU Privacy Guard

GNU Privacy Guard o GPG es una herramienta que se usa para las comunicaciones seguras; es un reemplazo gratuito de la tecnología de encriptación PGP (Pretty Good Privacy, una aplicación de encriptación muy conocida). Con GnuPG, se puede codificar los datos y correspondencia y autentificar ésta con una firma digital.

Debido a que la herramienta GnuPG es compatible con otros sistemas estándares, su correspondencia segura será también compatible con otras aplicaciones de correo electrónico en otros sistemas operativos, tales como Windows y Macintosh.

CARACTERÍSTICAS

El identificador de usuario se genera en el formato estándar.

Implementación de fecha de caducidad.

Soporte para castellano, ruso, portugués, polaco, italiano, alemán, francés, e inglés.

Sistema de ayuda (sobre la marcha).

Receptores opcionales de mensajes anónimos.

FUNCIONAMIENTO

GPG cifra los mensajes usando pares de claves individuales asimétricas generadas por los usuarios. Las claves públicas pueden ser compartidas con otros usuarios de muchas maneras, un ejemplo de ello es depositándolas en los servidores de claves. Siempre deben ser compartidas cuidadosamente para prevenir falsas identidades por la corrupción de las claves públicas. También es posible añadir una firma digital criptográfica a un mensaje, de esta manera la totalidad del mensaje y el remitente pueden ser verificados en caso de que se desconfíe de una correspondencia en particular.

Esther Alejo- Mensajes : 14

Puntos : 12

Fecha de inscripción : 22/07/2020

Re: 5 Sistemas Operativos Usados Por Hackers

Re: 5 Sistemas Operativos Usados Por Hackers

Análisis Forense de la Información

El análisis forense digital se corresponde con un conjunto de técnicas destinadas a extraer información valiosa de discos, sin alterar el estado de los mismos. Esto permite buscar datos que son conocidos previamente, tratando de encontrar un patrón o comportamiento determinado, o descubrir información que se encontraba oculta.

En el campo de la Informática Forense existen diversas etapas que definen la metodología a seguir en una investigación: identificación, preservación o adquisición, análisis y presentación de los resultados. Siguiendo el flujo lógico de actividades, primero se debe identificar las fuentes de datos a analizar y aquello que se desea encontrar, luego se debe adquirir las imágenes forenses de los discos o fuentes de información, posteriormente se realiza el análisis de lo adquirido para extraer información valiosa y finalmente se ordenan los resultados del análisis y se presentan, de tal modo que resulten útiles.

Tener una copia exacta de un disco permite al investigador acceder al sistema de archivos e inspeccionar las cuentas de usuario existentes, los documentos asociados a un usuario, y los programas instalados, entre otras cosas. Sin embargo, mediante la utilización de herramientas y suites forenses, se puede buscar una gran variedad de información que es difícil de encontrar por simple inspección. En primera instancia, se puede indexar el contenido del disco de acuerdo con ciertas palabras clave, pudiendo realizar luego búsquedas de esas palabras, visualizando los archivos donde se encuentran y su contenido. Por ejemplo, si se quiere encontrar evidencia de un fraude, se pueden buscar palabras como “fraude”, “robo” o “soborno”.

Además, es posible realizar una recuperación de archivos borrados o datos en partes especiales del disco, como espacios no asignados. En cuanto a las comunicaciones y actividades sociales, estas herramientas proveen características para acceder a correos electrónicos almacenados, así como recuperar correos eliminados, o ver historiales de chat y de navegación por Internet. Por último, vale la pena mencionar que se puede recuperar información como el último usuario que inició sesión, o los dispositivos USB que fueron introducidos en el equipo, entre otros datos de sesión.

Para concluir, es importante mencionar que, si bien el proceso de análisis forense se aplica principalmente en investigaciones, en las cuales se desea encontrar evidencia que soporte una hipótesis, las herramientas disponibles son cada vez más accesibles para el usuario final. Así, es posible utilizar herramientas para realizar algunas tareas específicas, como la recuperación de archivos eliminados, en forma sencilla. Para este proceso de análisis forense existen diversas suites con capacidades integradas de recuperación de archivos, visores de correos electrónicos, imágenes y documentos ofimáticos. También pueden utilizarse herramientas específicas para cada tarea, las cuales pueden ser gratuitas o pagas.

En el campo de la Informática Forense existen diversas etapas que definen la metodología a seguir en una investigación: identificación, preservación o adquisición, análisis y presentación de los resultados. Siguiendo el flujo lógico de actividades, primero se debe identificar las fuentes de datos a analizar y aquello que se desea encontrar, luego se debe adquirir las imágenes forenses de los discos o fuentes de información, posteriormente se realiza el análisis de lo adquirido para extraer información valiosa y finalmente se ordenan los resultados del análisis y se presentan, de tal modo que resulten útiles.

Tener una copia exacta de un disco permite al investigador acceder al sistema de archivos e inspeccionar las cuentas de usuario existentes, los documentos asociados a un usuario, y los programas instalados, entre otras cosas. Sin embargo, mediante la utilización de herramientas y suites forenses, se puede buscar una gran variedad de información que es difícil de encontrar por simple inspección. En primera instancia, se puede indexar el contenido del disco de acuerdo con ciertas palabras clave, pudiendo realizar luego búsquedas de esas palabras, visualizando los archivos donde se encuentran y su contenido. Por ejemplo, si se quiere encontrar evidencia de un fraude, se pueden buscar palabras como “fraude”, “robo” o “soborno”.

Además, es posible realizar una recuperación de archivos borrados o datos en partes especiales del disco, como espacios no asignados. En cuanto a las comunicaciones y actividades sociales, estas herramientas proveen características para acceder a correos electrónicos almacenados, así como recuperar correos eliminados, o ver historiales de chat y de navegación por Internet. Por último, vale la pena mencionar que se puede recuperar información como el último usuario que inició sesión, o los dispositivos USB que fueron introducidos en el equipo, entre otros datos de sesión.

Para concluir, es importante mencionar que, si bien el proceso de análisis forense se aplica principalmente en investigaciones, en las cuales se desea encontrar evidencia que soporte una hipótesis, las herramientas disponibles son cada vez más accesibles para el usuario final. Así, es posible utilizar herramientas para realizar algunas tareas específicas, como la recuperación de archivos eliminados, en forma sencilla. Para este proceso de análisis forense existen diversas suites con capacidades integradas de recuperación de archivos, visores de correos electrónicos, imágenes y documentos ofimáticos. También pueden utilizarse herramientas específicas para cada tarea, las cuales pueden ser gratuitas o pagas.

Fernand0Albert0- Mensajes : 9

Puntos : 3

Fecha de inscripción : 22/07/2020

Re: 5 Sistemas Operativos Usados Por Hackers

Re: 5 Sistemas Operativos Usados Por Hackers

PRUEBAS DE PENETRACION O PRUEBAS DE SEGURIDAD

Las pruebas de penetración, también conocidas como pentesting o hackingético, son como en la película Sneakers, donde los hackers-consultores ingresan a las redes corporativas para encontrar puntos débiles antes que los atacantes. Es un ciberataque simulado en el que el pentester utiliza las herramientas y técnicas disponibles para hackersmalintencionados.

En los viejos tiempos, el hacking era difícil y requería un montón de manipulación manual de bits. Sin embargo, hoy en día, un conjunto completo de herramientas de prueba automatizadas convierte a los hackers en cyborgs, seres humanos mejorados por computadora y capaces de probar mucho más que nunca.

Los test o pruebas de penetración son un proceso sistemático para comprobar las vulnerabilidades de las aplicaciones y redes informáticas. Básicamente, es una forma controlada de piratear por la que un grupo de personas, conocidos como pentesters, realizan un ataque programado al sistema con el fin de encontrar las debilidades tecnológicas antes que los criminales. ambién se emplean para garantizar el cumplimiento de una determinada política de seguridad, conocer la sensibilización de los empleados sobre la misma e identificar la capacidad de la organización para responder a estos incidentes.

Kate_Duran_Corrales- Mensajes : 11

Puntos : 3

Fecha de inscripción : 24/07/2020

Re: 5 Sistemas Operativos Usados Por Hackers

Re: 5 Sistemas Operativos Usados Por Hackers

Parrot Sec tiene mucho en común con Kali Linux, comenzando por el hecho de que ambos son distribuciones de Linux basadas en GNU y ambos son excelentes herramientas de pentesting

La ventaja principal de Parrot sobre Kali es su menor uso del hardware y menor consumo de recursos, lo que significa que no se retrasa o pausa con tanta frecuencia y se carga más rápido parrot es más dinámico y fluido que tiene alrededor de 100 herramientas más en comparación con Kali Linux cuando se tiene en cuenta la “cantidad” no es que realmente importe o afecte porque la mayoría de las herramientas disponibles con Parrot también se pueden descargar por separado para Kali, al igual que con cualquier otro sistema.

Un extra de Parrot es que existen varias versiones entre ellas, una versión “Home”, más liviana y una enfococada en la ciberseguridad.

En la versión Home se incluyen características más básicas y sencillas para aquellos que no buscan convertirse en Mr. Robot y en la más específica la versión de seguridad se ofrece una gama más amplia de características y herramientas.

Se complementa con algunas prácticas herramientas más como por ejemplo la billetera de Bitcoin, o un entorno de desarrollo de software completo, que te puede permitir crear tus propios proyectos. incluso si lo que buscas es el anonimato, también te proporciona herramientas que te servirán para navegar como un usuario anónimo a través de la red.

Puede o no ser el mejor sistema operativo para hackear pero claramente es un Sistema Operativo más completo que la mayoría de las otras distribuciones de linux pentesting

La ventaja principal de Parrot sobre Kali es su menor uso del hardware y menor consumo de recursos, lo que significa que no se retrasa o pausa con tanta frecuencia y se carga más rápido parrot es más dinámico y fluido que tiene alrededor de 100 herramientas más en comparación con Kali Linux cuando se tiene en cuenta la “cantidad” no es que realmente importe o afecte porque la mayoría de las herramientas disponibles con Parrot también se pueden descargar por separado para Kali, al igual que con cualquier otro sistema.

Un extra de Parrot es que existen varias versiones entre ellas, una versión “Home”, más liviana y una enfococada en la ciberseguridad.

En la versión Home se incluyen características más básicas y sencillas para aquellos que no buscan convertirse en Mr. Robot y en la más específica la versión de seguridad se ofrece una gama más amplia de características y herramientas.

Se complementa con algunas prácticas herramientas más como por ejemplo la billetera de Bitcoin, o un entorno de desarrollo de software completo, que te puede permitir crear tus propios proyectos. incluso si lo que buscas es el anonimato, también te proporciona herramientas que te servirán para navegar como un usuario anónimo a través de la red.

Puede o no ser el mejor sistema operativo para hackear pero claramente es un Sistema Operativo más completo que la mayoría de las otras distribuciones de linux pentesting

YHOAMIR-MAMANI- Mensajes : 5

Puntos : -3

Fecha de inscripción : 22/07/2020

Temas similares

Temas similares» Q4OS: una distribución de bajos recursos con apariencia de Windows XP

» AZURE SPHERE

» sistema operativo de la Nintendo Switch

» SISTEMAS OPERATIVOS PARA MOVIL

» EL SISTEMA OPERATIVO DE GOOGLE "CHROME OS"

» AZURE SPHERE

» sistema operativo de la Nintendo Switch

» SISTEMAS OPERATIVOS PARA MOVIL

» EL SISTEMA OPERATIVO DE GOOGLE "CHROME OS"

Página 1 de 1.

Permisos de este foro:

No puedes responder a temas en este foro.