VULNERABILIDADES DE WINDOWS 10

+14

Carlos_Zurita

Fary_Mamani

ruben_mollinedo

Frank_Silvestre

david_rios

Ariel.Saavedra

Lizeth_Miranda

Kathia_Choquehuanca

MaginLuna

Victor_Ochoa

Paola_Garcia

Arom_Ramirez

Cristian Angulo

Octavio_Condori

18 participantes

Página 1 de 1.

VULNERABILIDADES DE WINDOWS 10

VULNERABILIDADES DE WINDOWS 10

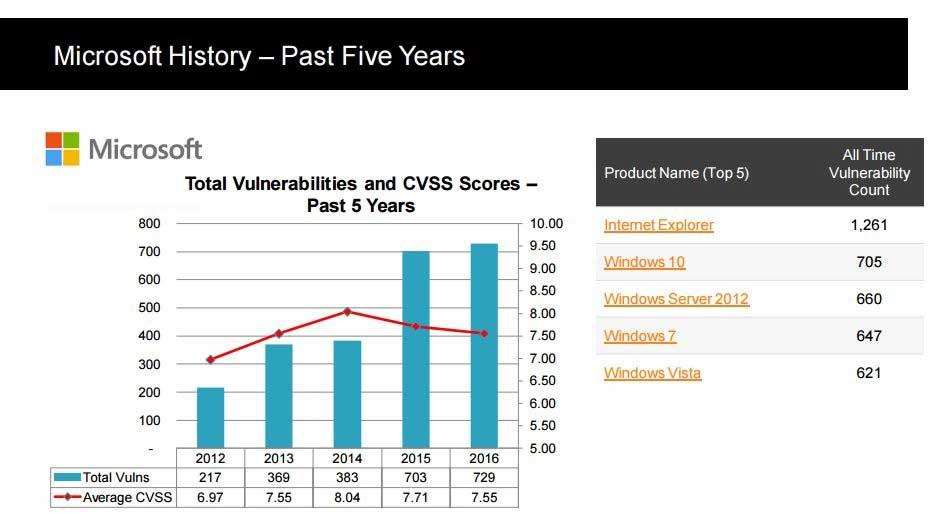

Windows 10 va ganando poco a poco cuota de mercado, aunque de manera más lenta a como lo hacía antes de verano cuando se ofrecía la actualización gratuita de manera abierta para usuarios de Windows 7, 8 y 8.1. A pesar de ello, muchos usuarios todavía siguen en Windows 7, y es posible que eso no sea tan mala idea si vemos los datos de un estudio que ha realizado RiskBased Security.

Desde que se lanzó Windows 10 se han encontrado más vulnerabilidadesEsta empresa ha analizado todas las vulnerabilidades que fueron reportadas en los sistemas operativos de Microsoft desde 2012, y hay un dato preocupante: desde la introducción de Windows 10 en 2015, el número de vulnerabilidades detectadas ha duplicado prácticamente su número.

Lo que es aún más grave es que Microsoft ha parcheado ya más vulnerabilidades en Windows 10 en un año y medio de vida que en Windows 7, que lleva ya en el mercado algo más de 7 años. En total, son 705 vulnerabilidades las que se han arreglado en Windows 10, frente al as 647 de Windows 7. El top 1 es para Internet Explorer, con 1.261 fallos arreglados, convirtiéndose así en el producto de Microsoft con más vulnerabilidades encontradas.

El hecho de que Microsoft haya solucionado tantas vulnerabilidades en Windows 10 puede tener una doble lectura. Por un lado, puede significar que hayan puesto más empeño y minuciosidad en arreglar los fallos que tenga el sistema operativo, o que por otra parte el sistema sea realmente más inseguro y tenga más problemas de diseño de los que tuvo inicialmente Windows 7. Esto tendría sentido si tenemos en cuenta que Windows 10 no para de cambiar, con nuevas funciones y diseños en cada una de las grandes actualizaciones anuales o bianuales que está sacando Microsoft para el sistema operativo.

TRES EXPLOITS DE LA NSA FUNCIONAN EN TODAS LAS VERSIONES DE WINDOWS

El hecho de que Microsoft haya solucionado tantas vulnerabilidades en Windows 10 puede tener una doble lectura. Por un lado, puede significar que hayan puesto más empeño y minuciosidad en arreglar los fallos que tenga el sistema operativo, o que por otra parte el sistema sea realmente más inseguro y tenga más problemas de diseño de los que tuvo inicialmente Windows 7. Esto tendría sentido si tenemos en cuenta que Windows 10 no para de cambiar, con nuevas funciones y diseños en cada una de las grandes actualizaciones anuales o bianuales que está sacando Microsoft para el sistema operativo.

Sean Dillon, un investigador de la firma de seguridad RiskSense, ha modificado tres exploits de la NSA para que puedan funcionar en todas las versiones de Windows lanzadas desde el año 2000.

El año pasado, WannaCry y NotPetya fueron los ataques más peligrosos y de mayor calibre, ya que afectaron a cientos de miles de ordenadores en todo el mundo. Ambos malwares explotaban EternalBlue, uno de los exploits de la NSA que filtraron los Shadow Brokers después de hackear la Agencia de Seguridad Nacional de Estados Unidos en 2016.

No obstante, EternalBlue no es el único de los exploits desarrollados por la NSA que se filtraron, y hay muchos más que son menos conocidos y que también pueden llegar ser muy peligrosos. Así lo demuestra Dillon en una publicación en GitHub, donde describe tres exploits que ha reescrito y estabilizado para afectar a todos los sistemas desde Windows 2000 en adelante.

En concreto, se trata de EternalSynergy, EternalRomance y EternalChampion, cuyas nuevas versiones han sido integradas en Metasploit, un proyecto de código abierto para hacer pruebas de ataque a sistemas seguros. Para diseñar las versiones modificadas, Dillon ha aprovechado CVE-2017-0143 y CVE-2017-0146, dos vulnerabilidades que fueron parcheadas por Microsoft en marzo de 2017 que funcionan tanto en arquitecturas de 32 como de 64 bits. A continuación dejamos la lista de las versiones de Windows afectadas:El año pasado, WannaCry y NotPetya fueron los ataques más peligrosos y de mayor calibre, ya que afectaron a cientos de miles de ordenadores en todo el mundo. Ambos malwares explotaban EternalBlue, uno de los exploits de la NSA que filtraron los Shadow Brokers después de hackear la Agencia de Seguridad Nacional de Estados Unidos en 2016.

No obstante, EternalBlue no es el único de los exploits desarrollados por la NSA que se filtraron, y hay muchos más que son menos conocidos y que también pueden llegar ser muy peligrosos. Así lo demuestra Dillon en una publicación en GitHub, donde describe tres exploits que ha reescrito y estabilizado para afectar a todos los sistemas desde Windows 2000 en adelante.

Windows 2000 SP0 x86

Windows 2000 SP0 x86 Windows 2000 Professional SP4 x86

Windows 2000 Professional SP4 x86 Windows 2000 Advanced Server SP4 x86

Windows 2000 Advanced Server SP4 x86 Windows XP SP0 x86

Windows XP SP0 x86 Windows XP SP1 x86

Windows XP SP1 x86 Windows XP SP2 x86

Windows XP SP2 x86 Windows XP SP3 x86

Windows XP SP3 x86 Windows XP SP2 x64

Windows XP SP2 x64 Windows Server 2003 SP0 x86

Windows Server 2003 SP0 x86 Windows Server 2003 SP1 x86

Windows Server 2003 SP1 x86 Windows Server 2003 Enterprise SP 2 x86

Windows Server 2003 Enterprise SP 2 x86 Windows Server 2003 SP1 x64

Windows Server 2003 SP1 x64 Windows Server 2003 R2 SP1 x86

Windows Server 2003 R2 SP1 x86 Windows Server 2003 R2 SP2 x86

Windows Server 2003 R2 SP2 x86 Windows Vista Home Premium x86

Windows Vista Home Premium x86 Windows Vista x64

Windows Vista x64 Windows Server 2008 SP1 x86

Windows Server 2008 SP1 x86 Windows Server 2008 x64

Windows Server 2008 x64 Windows 7 x86

Windows 7 x86 Windows 7 Ultimate SP1 x86

Windows 7 Ultimate SP1 x86 Windows 7 Enterprise SP1 x86

Windows 7 Enterprise SP1 x86 Windows 7 SP0 x64

Windows 7 SP0 x64 Windows 7 SP1 x64

Windows 7 SP1 x64 Windows Server 2008 R2 x64

Windows Server 2008 R2 x64 Windows Server 2008 R2 SP1 x64

Windows Server 2008 R2 SP1 x64 Windows 8 x86

Windows 8 x86 Windows 8 x64

Windows 8 x64 Windows Server 2012 x64

Windows Server 2012 x64 Windows 8.1 Enterprise Evaluation 9600 x86

Windows 8.1 Enterprise Evaluation 9600 x86 Windows 8.1 SP1 x86

Windows 8.1 SP1 x86 Windows 8.1 x64

Windows 8.1 x64 Windows 8.1 SP1 x64

Windows 8.1 SP1 x64 Windows Server 2012 R2 x86

Windows Server 2012 R2 x86 Windows Server 2012 R2 Standard 9600 x64

Windows Server 2012 R2 Standard 9600 x64 Windows Server 2012 R2 SP1 x64

Windows Server 2012 R2 SP1 x64 Windows 10 Enterprise 10.10240 x86

Windows 10 Enterprise 10.10240 x86 Windows 10 Enterprise 10.10240 x64

Windows 10 Enterprise 10.10240 x64 Windows 10 10.10586 x86

Windows 10 10.10586 x86 Windows 10 10.10586 x64

Windows 10 10.10586 x64 Windows Server 2016 10.10586 x64

Windows Server 2016 10.10586 x64 Windows 10 10.0.14393 x86

Windows 10 10.0.14393 x86 Windows 10 Enterprise Evaluation 10.14393 x64

Windows 10 Enterprise Evaluation 10.14393 x64 Windows Server 2016 Data Center 10.14393 x64

Windows Server 2016 Data Center 10.14393 x64Distintos investigadores de seguridad han confirmado que los atacantes pueden utilizar Metasploit para explotar EternalBlue, EternalSynergy, EternalRomance o EternalChampion para comprometer los equipos con versiones vulnerables de Windows que no han sido parcheados. Por tanto, resulta de vital importancia instalar las actualizaciones de seguridad para evitar ataques con estos exploits.

TIPOS DE VULNERABILIDADES REGISTRADAS

Hasta la fecha se registran 971 vulnerabilidades registradas, en el siguiente enlace se muestra un listado:

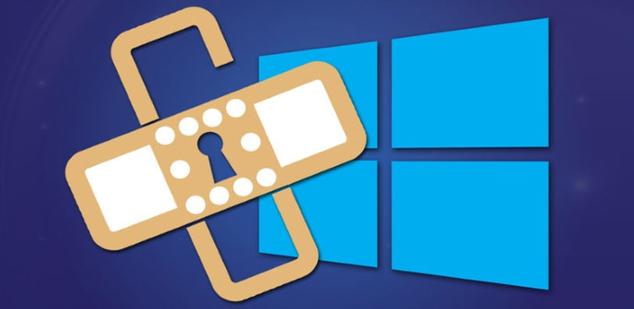

PARCHES CREADOS CON LAS NUEVAS ACTUALIZACIONES

La empresa Microsoft lanzo actualizaciones para cada version de Windows 10 con el fin de solucionar los problemas de vulnerabilidades, se detalla en los siguiente enlace:

FUENTES:

[Tienes que estar registrado y conectado para ver este vínculo]

Octavio_Condori- Mensajes : 4

Puntos : 2

Fecha de inscripción : 17/07/2019

Las vulnerabilidades mas grandes en windosws 10

Las vulnerabilidades mas grandes en windosws 10

Las vulnerabilidades mas grandes en windosws 10

Dentro de todos los sistemas operativos que tenemos opción de instalar hoy en día, Windows 10 es el más utilizado. Esto hace que tenga sus puntos positivos, pero también negativos. Muchos de los problemas de seguridad llegan a través de vulnerabilidades en el sistema. Los ciberdelincuentes logran explotarlas y llegar hasta el equipo de la víctima y poder comprometer la privacidad y seguridad. Por suerte los propios fabricantes lanzan parches de seguridad. Sin embargo no siempre están disponibles o no siempre los instalamos correctamente.

Vulnerabilidad de Adobe Flash CVE-2018-4878

Adobe Flash ha tenido muchas vulnerabilidades en los últimos años. Es sin duda una de las herramientas que más parches ha necesitado y que más ha afectado a usuarios de Windows 10. Una de ellas fue la vulnerabilidad nombrada como CVE-2018-4878. Estamos ante un problema que permitiría a un atacante ejecutar código de manera arbitraria. De esta forma podría ejecutar todo tipo de comandos en nuestro sistema y comprometer la seguridad.

Hay que mencionar que Adobe lanzó parches al poco de ser descubierto, en 2018. Sin embargo todavía hoy representa una amenaza presente. De ahí que sea vital tener nuestro sistema actualizado en todo momento y con los parches instalados.

Hay que mencionar que Adobe lanzó parches al poco de ser descubierto, en 2018. Sin embargo todavía hoy representa una amenaza presente. De ahí que sea vital tener nuestro sistema actualizado en todo momento y con los parches instalados.

Administrador de Windows CVE-2015-1769

Esta vulnerabilidad también afectó notablemente a los usuarios de Windows 10. Afectaba al administrador de archivos y permitía explotarla a un atacante simplemente con introducir una memoria USB en el equipo.

De esta forma podía lograr una escalada de privilegios y desplegar código malicioso que pusiera en riesgo la seguridad del sistema.

Nuevamente estamos ante una vulnerabilidad que fue parcheada en su momento por Microsoft.

De esta forma podía lograr una escalada de privilegios y desplegar código malicioso que pusiera en riesgo la seguridad del sistema.

Nuevamente estamos ante una vulnerabilidad que fue parcheada en su momento por Microsoft.

Microsoft Office 2016: CVE-2017-11882

Esta vulnerabilidad afectaba a Microsoft Office 2016. Como sabemos, es uno de los programas más utilizados por los usuarios en Windows 10. Fue publicada en 2017 y se aprovechaba de este problema para minar criptomonedas o realizar ataques DDoS, entre otras cosas.

Un atacante podría configurar un archivo de Word malicioso y desplegar así la amenaza. De esta forma ejecuta un script que compromete nuestro sistema.

Desde Microsoft lanzaron parches para los usuarios de Windows 7 a Windows 10. En caso de tener un sistema más antiguo o no tenerlo actualizado, estaríamos en riesgo.

Un atacante podría configurar un archivo de Word malicioso y desplegar así la amenaza. De esta forma ejecuta un script que compromete nuestro sistema.

Desde Microsoft lanzaron parches para los usuarios de Windows 7 a Windows 10. En caso de tener un sistema más antiguo o no tenerlo actualizado, estaríamos en riesgo.

Vulnerabilidades de Internet Explorer

En este caso estamos ante las vulnerabilidades CVE-2018-8174 y CVE-2016-0189. Afectan a Internet Explorer, que si bien no es hoy en día un navegador muy popular, está presente en la mayoría de sistemas con Windows 10.

La primera podía afectar a cualquier sistema de Microsoft. Sin embargo la compañía lanzó parches en 2018 para corregirlo en todos los sistemas operativos con soporte. Este fallo, denominado también como Double Kill, permitiría a un atacante entrar en la memoria virtual del sistema.

La segunda afecta de manera similar y explota un fallo en un archivo VBScript.dll que no está actualizado en Windows. En esta ocasión requiere de descargar un archivo corrupto.

En definitiva, estas han sido algunas de las más importantes vulnerabilidades que han afectado a Windows 10. Sin embargo son muchas más. Nuestro consejo desde RedesZone es mantener siempre el sistema actualizado con las últimas versiones. No importa el sistema operativo que tengamos.

La primera podía afectar a cualquier sistema de Microsoft. Sin embargo la compañía lanzó parches en 2018 para corregirlo en todos los sistemas operativos con soporte. Este fallo, denominado también como Double Kill, permitiría a un atacante entrar en la memoria virtual del sistema.

La segunda afecta de manera similar y explota un fallo en un archivo VBScript.dll que no está actualizado en Windows. En esta ocasión requiere de descargar un archivo corrupto.

En definitiva, estas han sido algunas de las más importantes vulnerabilidades que han afectado a Windows 10. Sin embargo son muchas más. Nuestro consejo desde RedesZone es mantener siempre el sistema actualizado con las últimas versiones. No importa el sistema operativo que tengamos.

FUENTES:

[Tienes que estar registrado y conectado para ver este vínculo]

Cristian Angulo- Mensajes : 36

Puntos : 22

Fecha de inscripción : 13/02/2019

Re: VULNERABILIDADES DE WINDOWS 10

Re: VULNERABILIDADES DE WINDOWS 10

TIPOS DE ANTIVIRUS

Las múltiples formas con las que un ordenador puede ser atacado, infectado o dañado se traducen en la existencia de mecanismos de defensa muy variados, plasmados en una amplia oferta de antivirus en el mercado. Dichos antivirus pueden clasificarse según criterios muy dispares y, en función de uno u otro, estos programas poseerán diversas características y cumplirán objetivos diferentes. Los tipos de antivirus son:

- Según su finalidad

- Según su objetivo específico

- Según su función

- Según su categoría

- Antivirus preventores: se caracterizan por anticiparse a la infección para evitar la entrada de un programa malicioso en el ordenador. Por tanto, su nombre hace referencia a su capacidad de prevenir el ataque de los virus a los sistemas informáticos. No obstante, al almacenarse en la memoria de la computadora, no son los más utilizados, ya que pueden ralentizar el funcionamiento del equipo.

- Antivirus identificadores: su función es, como indica su nombre, identificar amenazas que pueden afectar al rendimiento del sistema operativo. Para ello, exploran el sistema y examinan las secuencias de bytes de los códigos que están relacionados con los programas peligrosos.

- Antivirus descontaminadores: su objetivo se centra en acabar con la infección que ha dañado el ordenador, eliminación para ello los virus. Asimismo, también trata de devolver al sistema el estado en el que se hallaba antes de ser atacado por el programa malicioso.

- Firewall: también conocido como cortafuegos, se encuentra dentro de la categoría de herramientas preventivas, ya que actúa como un muro de defensa que trata de bloquear el acceso de programas malintencionados a un sistema. Es muy recomendable, sobre todo, en aquellos equipos con conexión permanente (o asidua) a una red o a Internet. El objetivo del firewall es controlar el tráfico de entrada y salida, y paralizar las actividades sospechosas.

- Antispyware: son aplicaciones que detectan y eliminan los programas espía, es decir, aquellos que se instalan en el ordenador de manera oculta para conocer los hábitos de navegación del usuario así como sus contraseñas y otros datos, que después transmiten a una entidad no autorizada.

- Antipop-ups: su objetivo es identificar y evitar la ejecución de las molestas ventanas emergentes que aparecen mientras se navega por Internet, conocidas como pop-ups. En algunas de dichas ventanas se esconden muchos programas espía.

- Antispam: es la utilidad que se utiliza para prevenir la llegada de correo basura (spam) a la bandeja de entrada de nuestra dirección de e-mail, enviándolo directamente a la papelera de reciclaje o a la bandeja de correo no deseado.

- Antimalware: más que una herramienta, suele ser un programa que bloquea y elimina cualquier forma de malware, siendo Malwarebytes Anti-Malware (MBAM) un conocido ejemplo. Malware, en realidad, es cualquier software malicioso o programa que se infiltra en un ordenador con el objetivo de dañarlo. En muchas ocasiones, se utiliza como sinónimo de “virus”.

- Eliminadores-reparadores: el objetivo de estos antivirus se centra en eliminar las amenazas de las partes afectadas del sistema. Además, posteriormente, reparan el ordenador para devolverlo a su estado previo.

- Detectores: su función no es otra que la de avisar al usuario de la presencia de un virus conocido. Sin embargo, en este caso, es dicho usuario quien se encarga de solucionar el problema para acabar con la infección.

- Inmunizadores: destacan por su seguridad, ya que se anticipan a la entrada o ataque de cualquier programa malicioso. Instalados en la memoria del dispositivo, se encargan, principalmente, de vigilar la ejecución de las aplicaciones, de formatear los discos y de copiar los ficheros.

- Heurísticos: funcionan como un simulador, ya que fingen la puesta en marcha de programas para ver cómo se comportan e identificar situaciones sospechosas.

- Residentes: como los inmunizadores, se hallan en la memoria del equipo y su función consiste en analizar los programas desde el momento en el que el usuario los abre, examinando si el archivo abierto contiene, o no, algún virus.

- Antivirus pasivo: es aquel que no tiene un funcionamiento ni una protección permanentes, aunque esté instalado en el ordenador.

- Antivirus activo: es aquel programa que, aunque puede no ejercer una protección constante, sí se ejecuta y trabaja, llevando a cabo alguna clase de acción, de continuo.

- Antivirus online: no está instalado en el equipo, sino que realiza los análisis desde Internet. Por ello, no funciona como un medio de protección para la computadora, sino que se emplea tan sólo para saber si existe algún virus en esta última. Son, además, pasivos porque no poseen un funcionamiento permanente.

- Antivirus offline: es aquel programa que se instala en el ordenador para la protección de éste, la detección de amenazas y la eliminación de aplicaciones maliciosas.

FUENTE:

[Tienes que estar registrado y conectado para ver este vínculo]

- Según su finalidad

- Según su objetivo específico

- Según su función

- Según su categoría

TIPOS DE ANTIVIRUS SEGUN SU FINALIDAD

Prevenir, identificar o eliminar son las tres posibilidades que se presentan para acabar con un virus y, de acuerdo con ellas, existen tres modelos de antivirus:- Antivirus preventores: se caracterizan por anticiparse a la infección para evitar la entrada de un programa malicioso en el ordenador. Por tanto, su nombre hace referencia a su capacidad de prevenir el ataque de los virus a los sistemas informáticos. No obstante, al almacenarse en la memoria de la computadora, no son los más utilizados, ya que pueden ralentizar el funcionamiento del equipo.

- Antivirus identificadores: su función es, como indica su nombre, identificar amenazas que pueden afectar al rendimiento del sistema operativo. Para ello, exploran el sistema y examinan las secuencias de bytes de los códigos que están relacionados con los programas peligrosos.

- Antivirus descontaminadores: su objetivo se centra en acabar con la infección que ha dañado el ordenador, eliminación para ello los virus. Asimismo, también trata de devolver al sistema el estado en el que se hallaba antes de ser atacado por el programa malicioso.

TIPOS DE ANTIVIRUS SEGÚN SU OBJETIVO ESPECÍFICO

Programas espía, apropiación de datos con fines fraudulentos en determinados sitios web, ventanas emergentes, entrada en nuestra dirección de correo electrónico de mensajes no solicitados… Estas son algunas de las amenazas a las que se ven expuestos un ordenador o su propietario. Para prevenir cada uno de ellas, existen herramientas concretas que forman parte de los antivirus, especialmente en sus versiones completas. Veamos cuáles son:- Firewall: también conocido como cortafuegos, se encuentra dentro de la categoría de herramientas preventivas, ya que actúa como un muro de defensa que trata de bloquear el acceso de programas malintencionados a un sistema. Es muy recomendable, sobre todo, en aquellos equipos con conexión permanente (o asidua) a una red o a Internet. El objetivo del firewall es controlar el tráfico de entrada y salida, y paralizar las actividades sospechosas.

- Antispyware: son aplicaciones que detectan y eliminan los programas espía, es decir, aquellos que se instalan en el ordenador de manera oculta para conocer los hábitos de navegación del usuario así como sus contraseñas y otros datos, que después transmiten a una entidad no autorizada.

- Antipop-ups: su objetivo es identificar y evitar la ejecución de las molestas ventanas emergentes que aparecen mientras se navega por Internet, conocidas como pop-ups. En algunas de dichas ventanas se esconden muchos programas espía.

- Antispam: es la utilidad que se utiliza para prevenir la llegada de correo basura (spam) a la bandeja de entrada de nuestra dirección de e-mail, enviándolo directamente a la papelera de reciclaje o a la bandeja de correo no deseado.

- Antimalware: más que una herramienta, suele ser un programa que bloquea y elimina cualquier forma de malware, siendo Malwarebytes Anti-Malware (MBAM) un conocido ejemplo. Malware, en realidad, es cualquier software malicioso o programa que se infiltra en un ordenador con el objetivo de dañarlo. En muchas ocasiones, se utiliza como sinónimo de “virus”.

TIPOS DE ANTIVIRUS SEGÚN SU FUNCIÓN

Los antivirus, de acuerdo con lo explicado en epígrafes anteriores, pueden cumplir diversas funciones en su lucha por identificar las amenazas informáticas y acabar con ellas. Así, las aplicaciones de defensa pueden clasificarse en:- Eliminadores-reparadores: el objetivo de estos antivirus se centra en eliminar las amenazas de las partes afectadas del sistema. Además, posteriormente, reparan el ordenador para devolverlo a su estado previo.

- Detectores: su función no es otra que la de avisar al usuario de la presencia de un virus conocido. Sin embargo, en este caso, es dicho usuario quien se encarga de solucionar el problema para acabar con la infección.

- Inmunizadores: destacan por su seguridad, ya que se anticipan a la entrada o ataque de cualquier programa malicioso. Instalados en la memoria del dispositivo, se encargan, principalmente, de vigilar la ejecución de las aplicaciones, de formatear los discos y de copiar los ficheros.

- Heurísticos: funcionan como un simulador, ya que fingen la puesta en marcha de programas para ver cómo se comportan e identificar situaciones sospechosas.

- Residentes: como los inmunizadores, se hallan en la memoria del equipo y su función consiste en analizar los programas desde el momento en el que el usuario los abre, examinando si el archivo abierto contiene, o no, algún virus.

TIPOS DE ANTIVIRUS SEGÚN SU CATEGORÍA

Por último, para finalizar nuestra amplia clasificación de antivirus, hemos aludido a su categoría o condición, relacionada con su manera de actuar o el lugar donde se instala:- Antivirus pasivo: es aquel que no tiene un funcionamiento ni una protección permanentes, aunque esté instalado en el ordenador.

- Antivirus activo: es aquel programa que, aunque puede no ejercer una protección constante, sí se ejecuta y trabaja, llevando a cabo alguna clase de acción, de continuo.

- Antivirus online: no está instalado en el equipo, sino que realiza los análisis desde Internet. Por ello, no funciona como un medio de protección para la computadora, sino que se emplea tan sólo para saber si existe algún virus en esta última. Son, además, pasivos porque no poseen un funcionamiento permanente.

- Antivirus offline: es aquel programa que se instala en el ordenador para la protección de éste, la detección de amenazas y la eliminación de aplicaciones maliciosas.

FUENTE:

[Tienes que estar registrado y conectado para ver este vínculo]

Arom_Ramirez- Mensajes : 13

Puntos : 3

Fecha de inscripción : 17/07/2019

Re: VULNERABILIDADES DE WINDOWS 10

Re: VULNERABILIDADES DE WINDOWS 10

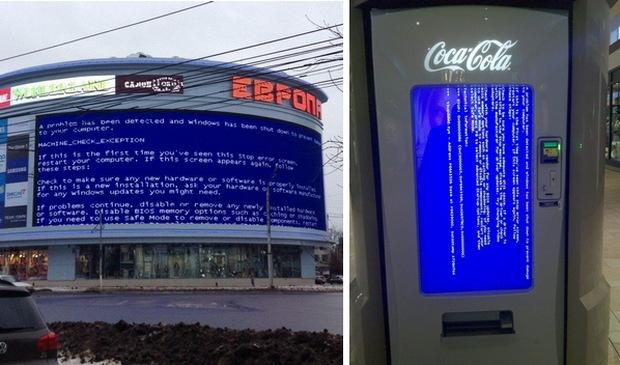

Pantalla azul

IntroduccionWindows 10 es probablemente el sistema operativo más estable de Microsoft que hemos visto hasta ahora, pero no es una sorpresa para nadie que algunos usuarios hayan tenido ya problemas al migrar a él. El más común de todos ha sido el Error Windows 10 pantalla azul, que ha puesto a temblar a más de un técnico.

La información mostrada en la pantalla azul de la muerte no es, en ningún caso, suficiente para determinar el error. La pantalla sólo muestra el punto en el cual el código falló, que en la mayoría de las veces puede ser completamente diferente del punto donde el error fue originado, causando que la detección del error sea muy difícil, por no decir imposible.

Mucho han sufrido de este problema

Creador de la pantalla azul

La Pantalla Azul de la Muerte, también conocida como Blue Screen of Death o BSOD, ya estaba presente en Windows 1.0. Lo que poca gente sabe es que fue creada por el ex-presidente de Microsoft Steve Ballmer, que en 2014 fue sustituido por Satya Nadella.

En los años 80 Steve Ballmer ocupaba el cargo de jefe de la División de Sistemas Operativos, el máximo responsable de Windows 1.0. A Ballmer no le gustaba el mensaje de error de la Pantalla Azul de la Muerte que habían escrito los ingenieros de la compañía, así que él mismo redactó el fatídico texto que hemos sufrido durante décadas.

Posibles razones

Las principales razones por las que Windows 10 sufre el error de la pantalla azul acostumbra a ser un error en algún controlador o dispositivo, un programa incompatible con tu versión de Windows, algún problema de software o hardware en tu equipo, un problema en la memoria de Windows o simplemente un error durante la actualización de Windows 10.

Para poder identificar el problema, piensa cuándo fue la última vez que tu PC funcionó correctamente y qué programas o actualizaciones instalaste tras ello.

-POWER OFF ERROR: Ocurre si el sistema no se apaga correctamente o cierto virus esta evitando apagar el equipo.

-STATUS IMAGE CHECKSUM MISMATCH: Este mensaje indica que un driver o un archivo DLL del sistema está corrupto.

-IRQL NOT LESS OR EQUAL: Drivers incompatibles o mal diseñados.

-STATUS SYSTEM PROCESS TERMINATED: Software o drivers incompatibles.

-KMODE EXCEPTION NOT HANDLED: Drivers incompatibles o mal diseñados, software con fallas graves, hardware defectuoso.

-NTFS FILE SYSTEM: Disco duro dañado, cables de disco en mal estado, sistema de archivos o servicio de disco virtual corruptos.

-INCORRECT DOS VERSION: Su versión de MS:DOS es incorrecta (Solo en Windows 1.0 y 2.0).

-INACCESSIBLE BOOT DEVICE: Cambio de motherboard o controladora, cambio de disco a otra PC, virus.

-PAGE FAULT IN NONPAGED AREA: Drivers incompatibles, software incompatible, RAM o motherboard fallado.

-BUGCODE NDIS DRIVER: Indica que el sistema operativo detectó un error en un controlador de red, generalmente al usar un dispositivo móvil como módem.

-UNEXPECTED KERNEL MODE TRAP: Hardware defectuoso, posiblemente memoria RAM o placa base; software incompatible.

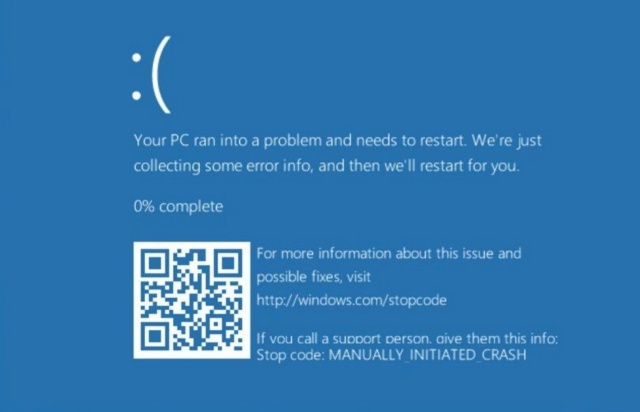

Nueva actualizacion

Por más que evoluciona Windows, por más nuevas versiones y actualizaciones del sistema operativo que lanza Microsoft, las pantallas azules son un clásico que se resiste a desaparecer. Pero ellas también cambian con el paso del tiempo, y han pasado de ser un complejo galimatías que casi nadie podía descifrar, a una pantalla amigable, con un emoticono y hasta con un código QR.

Lo que lees: un código QR es el último añadido a la clásica pantalla azul de error, en la última versión de la Insider Preview de Windows 10 (build 14316). Con este código, lo que Microsoft pretende es reemplazar los mensajes de error crípticos por un mensaje más fácil de entender, y sobre todo, que ayude al usuario a comprender qué ha pasado en su sistema y cómo puede solucionar el problema.

El funcionamiento, presumiblemente, será el siguiente: si el ordenador muestra esta pantalla, el usuario será capaz de escanear el código QR con alguna app instalada a tal efecto en su móvil, y obtener más información sobre el problema en una página web específicamente creada para ayudar en estas circunstancias.

Link pantalla azul desde windows 1.0 hasta windows 10: [Tienes que estar registrado y conectado para ver este vínculo]

Paola_Garcia- Mensajes : 13

Puntos : 1

Fecha de inscripción : 17/07/2019

Re: VULNERABILIDADES DE WINDOWS 10

Re: VULNERABILIDADES DE WINDOWS 10

Por que Linux es mas Seguro que Windows

Las diferencias de seguridad entre Linux y Windows son complejas; Youssef Bassil, de la Asociación Libanesa de Ciencias Computacionales, pasó nueve páginas detallando las diferencias en su artículo "Sistemas operativos Windows y Linux desde una perspectiva de seguridad" para el Journal of Global Research in Computer Science. (Enlace en Recursos). Las diferencias de seguridad entre los dos sistemas operativos pueden desglosarse en conceptos más simples al tener en cuenta los elementos que no afectan a la mayoría de los usuarios casuales de computadoras e Internet.

Modularidad y privilegios de usuario

Windows no es modular; Es posible que haya notado que cuando una parte de su computadora falla, todo se cae como un castillo de naipes. Cuando todos los componentes de un sistema operativo se unen, se hace más fácil que el malware llegue de su cliente de correo a los archivos de su sistema. A diferencia de las cuentas de Windows, las cuentas de usuario de Linux generalmente no tienen acceso a la raíz, que se requiere para realizar cambios importantes en el sistema. Si el malware ingresa al sistema, no tiene forma de propagarse sin ese acceso.

Funciones automatizadas

La mayoría de los usuarios solo quieren que su computadora funcione, sin tener que pasar demasiado tiempo configurando archivos y resolviendo problemas técnicos. Windows acomoda esto; automatiza tantas funciones como sea posible para el usuario, lo que le da al malware la oportunidad de colarse. Chad Perrin de TechRepublic utiliza el ejemplo de malware ejecutable disfrazado como un documento de Word. Cuando el usuario abre este archivo, en lugar de ejecutar Word, Windows sigue las señales de ejecución en el archivo. Otro ejemplo que ofrece es el malware que se ejecuta cuando un usuario inserta medios extraíbles; dicho malware aprovecha la función de ejecución automática de Windows.

Código abierto y transparencia

Linux es de código abierto, lo que significa que cualquiera puede ver y modificar el código fuente que ejecuta el sistema operativo; Es parte de la razón por la que hay tantas versiones diferentes (llamadas distribuciones) del sistema operativo Linux. Si una vulnerabilidad está presente en un programa o distribución, los desarrolladores tienden a encontrarla más rápido y encontrar soluciones para cerrar esa vulnerabilidad. Si bien existen programas de código abierto para Windows, el sistema operativo en su conjunto está cerrado.

Seguridad a través de la variedad

Si bien no es exactamente una característica de seguridad, la variedad disponible para los usuarios de Linux tanto en el sistema operativo como en las aplicaciones hace que sea mucho más difícil para el malware apuntar a la mayoría de los usuarios. Los usuarios de Windows representan aproximadamente el 90 por ciento de los usuarios de computadoras y solo varían en cinco versiones, con más del 47 por ciento de los usuarios de Windows 7 en enero de 2014. Linux solo tiene aproximadamente el 1.5 por ciento de los usuarios de Internet en general, y estos usuarios varían entre varias distribuciones diferentes . Si bien Ubuntu es, con mucho, la versión más popular de Linux, versiones como Fedora y openSUSE utilizan un conjunto diferente de herramientas y aplicaciones.

Fuente: [Tienes que estar registrado y conectado para ver este vínculo]

Modularidad y privilegios de usuario

Windows no es modular; Es posible que haya notado que cuando una parte de su computadora falla, todo se cae como un castillo de naipes. Cuando todos los componentes de un sistema operativo se unen, se hace más fácil que el malware llegue de su cliente de correo a los archivos de su sistema. A diferencia de las cuentas de Windows, las cuentas de usuario de Linux generalmente no tienen acceso a la raíz, que se requiere para realizar cambios importantes en el sistema. Si el malware ingresa al sistema, no tiene forma de propagarse sin ese acceso.

Funciones automatizadas

La mayoría de los usuarios solo quieren que su computadora funcione, sin tener que pasar demasiado tiempo configurando archivos y resolviendo problemas técnicos. Windows acomoda esto; automatiza tantas funciones como sea posible para el usuario, lo que le da al malware la oportunidad de colarse. Chad Perrin de TechRepublic utiliza el ejemplo de malware ejecutable disfrazado como un documento de Word. Cuando el usuario abre este archivo, en lugar de ejecutar Word, Windows sigue las señales de ejecución en el archivo. Otro ejemplo que ofrece es el malware que se ejecuta cuando un usuario inserta medios extraíbles; dicho malware aprovecha la función de ejecución automática de Windows.

Código abierto y transparencia

Linux es de código abierto, lo que significa que cualquiera puede ver y modificar el código fuente que ejecuta el sistema operativo; Es parte de la razón por la que hay tantas versiones diferentes (llamadas distribuciones) del sistema operativo Linux. Si una vulnerabilidad está presente en un programa o distribución, los desarrolladores tienden a encontrarla más rápido y encontrar soluciones para cerrar esa vulnerabilidad. Si bien existen programas de código abierto para Windows, el sistema operativo en su conjunto está cerrado.

Seguridad a través de la variedad

Si bien no es exactamente una característica de seguridad, la variedad disponible para los usuarios de Linux tanto en el sistema operativo como en las aplicaciones hace que sea mucho más difícil para el malware apuntar a la mayoría de los usuarios. Los usuarios de Windows representan aproximadamente el 90 por ciento de los usuarios de computadoras y solo varían en cinco versiones, con más del 47 por ciento de los usuarios de Windows 7 en enero de 2014. Linux solo tiene aproximadamente el 1.5 por ciento de los usuarios de Internet en general, y estos usuarios varían entre varias distribuciones diferentes . Si bien Ubuntu es, con mucho, la versión más popular de Linux, versiones como Fedora y openSUSE utilizan un conjunto diferente de herramientas y aplicaciones.

Fuente: [Tienes que estar registrado y conectado para ver este vínculo]

Última edición por Victor_Ochoa el Jue Ago 15, 2019 7:47 pm, editado 1 vez

Victor_Ochoa- Mensajes : 13

Puntos : -3

Fecha de inscripción : 17/07/2019

Edad : 25

Re: VULNERABILIDADES DE WINDOWS 10

Re: VULNERABILIDADES DE WINDOWS 10

4 DE 5 AMENAZAS CORREGIDAS EN WINDOWS

Lo más singular de SandboxEscaper es que no había sido el protocolo seguido en estos casos. En lugar de conceder el periodo de gracia, tres meses, el hacker había anunciado al público la existencia de dichas vulnerabilidades. La empresa afectada, en este caso Microsoft, había perdido el privilegio de ser avisada con antelación y en secreto para trabajar en la corrección de los errores.

NOMBRE DE LA AMENAZA

- BearLPE CVE-2019-1069 LPE explota en el proceso del Programador de tareas de Windows

- SandboxEscape CVE-2019-1053 SandboxEscape para Internet Explorer 11

- CVE-2019-0841-BYPASS CVE-2019-1064 Bypass del parche CVE-2019-0841

- InstallerBypass CVE-2019-0973 LPE dirigido a la carpeta de Windows Installer

Hay que recordar que se trata de fallos de seguridad de Local Privilege Escalation (LPE) de Windows. CVE-2019-1069, CVE-2019-1064, CVE-2019-0973,una vulnerabilidad que afecta a Internet Explorer 11, se trata de un fallo que permite a los atacantes inyectar DLL en el navegador de Microsoft. Por su parte, otro de los fallos está relacionado con un parche publicado anteriormente y que afecta a un defecto de privilegios y de sobrescritura de permisos de Windows.

[Tienes que estar registrado y conectado para ver este vínculo]

MaginLuna- Mensajes : 13

Puntos : 7

Fecha de inscripción : 17/07/2019

Re: VULNERABILIDADES DE WINDOWS 10

Re: VULNERABILIDADES DE WINDOWS 10

Windows 10 se llena de agujeros de seguridad ¿por qué?

Con la Windows 10 May Update 2019, la actualización de mayo que conocemos con el nombre de ''1903'', las noticias para Microsoft parecían bastante positivas. No había agujeros de seguridad en el sistema ni fallos catastróficos, algo que habrá hecho respirar aliviada a Microsoft, pero recientemente se han descubierto varios agujeros de seguridad en Windows 10. ¿Por qué?

Antes de ver por qué Windows 10 se ha llenado de agujeros de seguridad, veamos qué ha pasado estas semanas. La actualización de mayo de Windows es, como decíamos, un éxito comparada con las dos de 2018. La de abril rompía muchos sistemas de Windows y la de octubre, directamente, se tuvo que cancelar debido a la cantidad de PC que dejaba ''inservibles''.

Los fallos más graves, hasta ahora, que se han descubierto en Windows 10 es que Microsoft ha querido curarse en salud y hay ciertos equipos con drivers Intel que no pueden actualizar. Ya se está esperando un parche para esto, pero está claro que es un inconveniente para algunos usuarios.

Otra de las incompatibilidades de Windows 10 May Update 2019 se ha encontrado con el modo Sandbox. La última actualización de seguridad de Windows, curiosamente, rompe el modo Sandbox introducido en la última versión de mayo del sistema. Sin embargo, hay fallos bastante más graves que estos dos, ya que son errores que ponen en riesgo la seguridad de los usuarios.

Hay varios agujeros de seguridad de Windows 10 que se han encontrado recientemente, pro expertos de diferentes laboratorios, como el de Google, pero también en GitHub, que ponen nuestro PC en riesgo y no van ligados a la actualización de mayo. Estas vulnerabilidades de Windows 10 llevan tiempo con nosotros, pero aún nadie las había descubierto.

Se trata de vulnerabilidades que permiten instalar malware en nuestro PC o que, incluso, permiten el control del dispositivo. Son vulnerabilidades ''día cero'' de Windows 10, una serie de fallos y brechas de seguridad en el navegador (normalmente, Internet Explorer) que los ciberdelincuentes aprovechan para instalar software malicioso.

Los dos últimos fallos de día cero de Windows 10 permiten a los ''malos'' entrar en nuestro PC ejecutar código en nuestro sistema. Son fallos que están en Internet Explorer 11 y en la consola de reporte de errores de Windows que permite a los ciberdelincuentes escalar en la base de permisos del sistema para reemplazar código y hacer lo que quieran con cualquier archivo del PC, desde usarlo a modificarlo o eliminarlo.

Otra de las vulnerabilidades de Windows 10 se ha encontrado en la app del Bloc de Notas, lo que podría llevar a los cierdelincuentes a introducir cualquier código malicioso dentro de un archivo de texto. Se trata de tres ejemplos recientes de fallos de seguridad de Windows que, aunque algunos se descubrieron en el pasado, no se parchearon como es debido, y ahora habrá que esperar varias semanas, conviviendo con esa vulnerabilidad, para que Microsoft lance la actualización correspondiente.

Por qué Windows 10 se llena de agujeros de seguridad

Hay dos explicaciones complementarias que nos permiten descubrir por qué Windows tiene agujeros de seguridad. La primera es la más obvia. Windows 10 es un sistema operativo que, en realidad, no data del 2015, sino del año 2000. Y es que, como os contamos hace unos meses, el código de todos los Windows posteriores a Windows 2000 se ha ido escribiendo sobre el de este sistema operativo.Los programadores han ido modificando y añadiendo líneas para asegurar que las nuevas funciones se ejecutan perfectamente, pero también teniendo en cuenta que hay muchos usuarios y empresas que utilizan programas de hace unos años que deben funcionar a la perfección en el nuevo sistema.

Es, como podría llamarse, un sistema operativo retrocompatible total, ya que es compatible con los no pocos sistemas que se han lanzado estos últimos 20 años (y también es compatible con programas más antiguos, de Windows 95 y Windows 98). Hay ''toneladas'' de código en Windows 10, y muchas veces, cuando se añade algo, se rompe otra cosa por el camino.

Windows 10 está escrito en varios lenguajes de programación distintos (C, JavaScrit, TypeScript, C++...) y pesa 500 GB repartidos en cuatro millones de ficheros y más de 500.000 carpetas, que se dice pronto. Esa es una explicación a por qué Windows 10 se llena de agujeros de seguridad cuando los programadores tocan algo no deseado.

Otra explicación es que, al parecer, Microsoft está descuidando las aplicaciones más antiguas. Por ejemplo, la vulnerabilidad del Bloc de Notas, una app que lleva prácticamente igual desde los inicios de Windows, pero también las vulnerabilidades de las diferentes versiones de Internet Explorer y Office demuestran que Microsoft puede no estar prestando la suficiente atención al código de estas aplicaciones ''antiguas'', ya que sirven normalmente como puerta de entrada al malware.

Estas son dos explicaciones a por qué Windows 10 se llena de agujeros de seguridad que parecen no cerrarse nunca. Cuando los de Redmon arreglan algo, suelen ''romper'' otra cosa debido a la cantidad de código que hay en Windows 10. Y, claro, si a eso le sumamos que ya es el sistema operativo más utilizado en PC, y todos los ciberdelincuentes buscan cualquier resquicio para introducir malware, podemos entender por qué cada poco tiempo surgen nuevas vulnerabilidades.

Cómo saber si tu PC con Windows 10 está protegido frente a las vulnerabilidades Meltdown y Spectre

Atacar Windows 10 y Extraer contraseñas

ticbeat.com/lab/4-consejos-afrontar-vulnerabilidades-windows-10/

[Tienes que estar registrado y conectado para ver este vínculo]

[Tienes que estar registrado y conectado para ver este vínculo]

Kathia_Choquehuanca- Mensajes : 31

Puntos : 23

Fecha de inscripción : 13/02/2019

Re: VULNERABILIDADES DE WINDOWS 10

Re: VULNERABILIDADES DE WINDOWS 10

WannaCry

WannaCry se propagó agresivamente usando la vulnerabilidad de Windows EternalBlue, o MS17-010. "EternalBlue es un error crítico en el código de Windows de Microsoft que es al menos tan viejo como Windows XP. La vulnerabilidad permite a los atacantes ejecutar código de forma remota creando una solicitud para el servicio de Compartir archivos e impresoras de Windows", explica Ondrej Vlcek, CTO de Avast, una empresa que ofrece soluciones de seguridad informática.

Una vez que el sistema ingresa en una computadora, escanea la red y busca otras direcciones IP de manera aleatoria. Cuando encuentra otro equipo vulnerable, ingresa y así se comienza a expandir.

WannaCry comenzó un 12 de mayo y fue descrito como un "ataque sin precedentes" por la magnitud que tuvo: más de 230 mil computadoras en 150 países fueron afectadas. Los países más perjudicados fueron Rusia; Ucrania; India; Gran Bretaña, donde se vio comprometido el servicio nacional de salud; España, por el ataque a Telefónica y Alemania, donde la empresa ferroviaria alemana Deutsche Bahn AG fue el principal blanco.

Los ciberatacantes recolectaron más de 140.000 dólares en bitcoin. WannaCry no se siguió expandiendo gracias a un héroe circunstancial que encontró la manera de detenerlo.Se trata de Marcus Hutchins, también conocido por su alias Malware Tech, quien encontró un "botón de apagado" que estaba en el código del malware. Hutchins pudo evitar la propagación de WannaCry registrando un nombre de dominio al que, aparentemente el gusano tenía que conectarse para lograr "capturar" (cifrar) los archivos de las máquinas que infectaba.

Microsoft había lanzado un parche para EternalBlue dos meses antes de la propagación de WannaCry pero millones de usuarios omitieron actualizar el sistema y por eso quedaron vulnerables ante el ataque. Incluso en la actualidad hay usuarios que no instalaron ese parche.

El malware WannaCry sigue siendo una seria amenaza para la seguridad, dos años después de su aparición, con ‘cientos de miles’ de sistemas aún desprotegidos frente las vulnerabilidades que WannaCry solía propagar. Según investigadores de la firma de seguridad Malwarebytes, se han identificado un total de 4,826,682 detecciones de WannaCry desde su primer ataque en mayo de 2017.

Una vez que el sistema ingresa en una computadora, escanea la red y busca otras direcciones IP de manera aleatoria. Cuando encuentra otro equipo vulnerable, ingresa y así se comienza a expandir.

WannaCry comenzó un 12 de mayo y fue descrito como un "ataque sin precedentes" por la magnitud que tuvo: más de 230 mil computadoras en 150 países fueron afectadas. Los países más perjudicados fueron Rusia; Ucrania; India; Gran Bretaña, donde se vio comprometido el servicio nacional de salud; España, por el ataque a Telefónica y Alemania, donde la empresa ferroviaria alemana Deutsche Bahn AG fue el principal blanco.

Los ciberatacantes recolectaron más de 140.000 dólares en bitcoin. WannaCry no se siguió expandiendo gracias a un héroe circunstancial que encontró la manera de detenerlo.Se trata de Marcus Hutchins, también conocido por su alias Malware Tech, quien encontró un "botón de apagado" que estaba en el código del malware. Hutchins pudo evitar la propagación de WannaCry registrando un nombre de dominio al que, aparentemente el gusano tenía que conectarse para lograr "capturar" (cifrar) los archivos de las máquinas que infectaba.

Microsoft había lanzado un parche para EternalBlue dos meses antes de la propagación de WannaCry pero millones de usuarios omitieron actualizar el sistema y por eso quedaron vulnerables ante el ataque. Incluso en la actualidad hay usuarios que no instalaron ese parche.

El malware WannaCry sigue siendo una seria amenaza para la seguridad, dos años después de su aparición, con ‘cientos de miles’ de sistemas aún desprotegidos frente las vulnerabilidades que WannaCry solía propagar. Según investigadores de la firma de seguridad Malwarebytes, se han identificado un total de 4,826,682 detecciones de WannaCry desde su primer ataque en mayo de 2017.

¿Cómo evitar los ataques de WannaCry?

Para evitar ser víctima de un ataque del ransomware WannaCry, es fundamental tener actualizado el software, especialmente el sistema operativo. Hace poco, Microsoft publicó parches de versiones antiguas de Windows para las que ya no ofrece soporte oficial. Es muy importante que use un antivirus para detectar actividades sospechosas en el equipo. Con o sin parche, Avast es una de las opciones que protege a los usuarios. Los usuarios avanzados pueden definir la Configuración de Firewall para que se controle el tráfico de red usando unos parámetros de conexión determinados. Estos se denominan reglas de paquete y pueden incluir protocolos de red, direcciones IP de origen o destino y puertos locales y remotos.

Bibliografia

[Tienes que estar registrado y conectado para ver este vínculo]

Lizeth_Miranda- Mensajes : 11

Puntos : -5

Fecha de inscripción : 17/07/2019

Re: VULNERABILIDADES DE WINDOWS 10

Re: VULNERABILIDADES DE WINDOWS 10

vulnerabilidad que afecta hasta a Windows 10

Microsoft notifico el lunes acerca de una vulnerabilidad catalogada de "crítica" por la propia compañía, pues afecta a todas sus versiones de Windows, incluso windows 10 y sus betas públicas, y permitía a los hackers tomar control de las computadoras vulnerables.

El problema a nivel código sucedía cuando la biblioteca Windows Adobe Type Manager no podía procesar las fuentes personalizadas de OpenType, según explica Microsoft en la documentación de la alerta. "El atacante que aprovechara exitosamente la vulnerabilidad podía tomar control completo de un sistema afectado", dijo la compañía.

Según Microsoft, el hacker tenía varias formas de tomar control del equipo: convencer al usuario de abrir un documento malicioso, o convencerlo de entrar a un sitio Web que utiliza tipografías de OpenType. Una vez que el atacante lograba su cometido de engañar al usuario, éste podía instalar programas, ver, cambiar y borrar información, o crear nuevos usuarios con permisos de administrador.

Microsoft afirma que la vulnerabilidad fue pública por un tiempo indeterminado, pero hasta ahora no tiene pruebas de que la vulnerabilidad se haya aprovechado para afectar a los usuarios.La vulnerabilidad afecta a usuarios en Windows Vista, Windows 7, Windows 8, Windows 8.1, Windows RT y Windows 10, lo que representa un problema para dos de tres computadoras de las 1,500 millones de computadoras con Windows en todo el mundo.

Microsoft hizo tan fácil compartir archivos con Windows XP que los usuarios que configuraban mal sus sistemas a menudo descubrían que los fisgones en las redes Wi-Fi públicas tenían pleno acceso a todos sus datos. A pesar de que las soluciones de seguridad para estas vulnerabilidades de Windows parecían simples, el problema siguió en Windows Vista y persistió con cuestiones de intercambio de archivos en Windows 7 y más allá.

"Los usuarios que comparten para hacer sus archivos locales disponibles en toda la red suelen ser los culpables", escribió Kevin Beaver en 2008. "A veces son administradores negligentes; otras veces son errores honestos. Por desgracia, con demasiada frecuencia se le acceso completo al ‘grupo Todos’ a todos los archivos en el sistema".

Las malas decisiones son más difíciles de hacer con las nuevas características de seguridad de Windows 10, que incluyen múltiples advertencias antes de exponer los archivos compartidos en redes no confiables. Además, el permiso predeterminado de intercambio de archivos está configurado para dar acceso solo a los usuarios de Windows autenticados en el sistema host, y el acceso por defecto es de solo lectura.

Aun así, los errores probablemente se seguirán cometiendo. Según Wes Miller, analista de investigación de Directions on Microsoft, "si un usuario configura mal su sistema, toma malas decisiones, puede ponerse a sí mismo en riesgo accidentalmente. No hay mucho que Windows pueda hacer allí para evitar eso”.

Más importante aún, ahora hay disponibles mejores herramientas de seguridad de datos como parte de la pila de Windows, incluyendo el cifrado de Bitlocker y el sistema de gestión de derechos de Azure. Según Miller, "Azure Rights Management y el cifrado en general puede proteger la información para que no caiga en las manos equivocadas, incluso si se filtra (intencionalmente o no).”

Fuente:

[Tienes que estar registrado y conectado para ver este vínculo]

[Tienes que estar registrado y conectado para ver este vínculo]

Ariel.Saavedra- Mensajes : 7

Puntos : 1

Fecha de inscripción : 17/07/2019

PARCHE JULIO 2019 WINDOWS 10

PARCHE JULIO 2019 WINDOWS 10

Como todos los meses, el segundo martes de cada mes Microsoft lanza sus parches de seguridad, una serie de actualizaciones para Windows y demás aplicaciones de la compañía con las que corrige todo tipo de vulnerabilidades y fallos de seguridad que han sido detectadas tanto por los propios ingenieros de la compañía como por investigadores externos y que pueden poner en peligro la seguridad de los usuarios.

Los nuevos parches de seguridad de julio de 2019 están disponibles para todos los usuarios de Windows que aún tienen soporte, es decir, Windows 7, Windows 8.1 y, por supuesto, Windows 10. También han llegado a las versiones servidor del sistema operativo y a otras de las aplicaciones de Microsoft, como Office, Internet Explorer o Edge.

Los parches de seguridad de julio de 2019 para Windows

En esta ocasión, Microsoft ha solucionado un total de 77 vulnerabilidades en todas las versiones de Windows. Todas las versiones de Windows están afectadas por, al menos, una vulnerabilidad crítica, y de las 77 vulnerabilidades resueltas con estos parches, dos de ellas están siendo explotadas activamente en la red, y 5 de ellas agotaron el periodo de gracia en Google Project Zero, por lo que se han vuelto públicas y no tardarán en ser explotadas, por lo que es necesario actualizar cuanto antes para protegernos.

De todas las vulnerabilidades, por supuesto las más peligrosas son las que están siendo explotadas activamente en la red. La primera de ellas es CVE-2019-1132, un fallo que permite ganar privilegios en el sistema y ejecutar código arbitrario en la memoria del sistema, mientras que la segunda, CVE-2019-0880, y también permite ganar privilegios dentro de un sistema vulnerable.

También merecen especial atención las vulnerabilidades CVE-2019-1110 y CVE-2019-1111, dos fallos de seguridad corregidos en Office, la suite ofimática de Microsoft, que permitían ejecutar código en cualquier máquina vulnerable.

Los nuevos parches de seguridad también solucionan errores en Windows 10 May 2019 Update

Además de corregir todas las vulnerabilidades de este último mes, Microsoft ha aprovechado estos nuevos parches de seguridad para corregir algunos fallos y problemas detectados en el sistema operativo.

Uno de los problemas que por fin han sido solucionados ha sido un fallo con Bitlocker que hacía entrar en modo recuperación cuando las actualizaciones se instalaban. Además, también se ha solucionado otros fallos con la Realidad Mixta que impedía que los usuarios pudieran utilizar esta característica con normalidad.

Cómo instalar los nuevos parches de seguridad de julio de 2019 en Windows 10

Como igual que todos los meses, los nuevos parches de seguridad llegan a todos los usuarios del sistema operativo de forma totalmente gratuita a través de Windows Update. Para instalarlos, lo único que debemos hacer es abrir esta herramienta del sistema (y para ello no tenemos más que escribir «Buscar actualizaciones» dentro de Cortana) y realizar una búsqueda manual de estos parches en los servidores de Microsoft.

Windows se encargará directamente de descargar las nuevas actualizaciones e instalarlas en nuestro ordenador. Tras un reinicio, los cambios se aplicarán correctamente en el sistema y ya podremos estar seguros.

BIBLIOGRAFIA:

- [Tienes que estar registrado y conectado para ver este vínculo]

- [Tienes que estar registrado y conectado para ver este vínculo]

david_rios- Mensajes : 15

Puntos : 3

Fecha de inscripción : 17/07/2019

Re: VULNERABILIDADES DE WINDOWS 10

Re: VULNERABILIDADES DE WINDOWS 10

Por qué GNU/Linux es más seguro que Windows

A partir de los años ‘80, con la masificación de las computadoras personales surge una controversia que aún se mantiene, entre qué sistema operativo usar para las mismas. La importancia no es menor, para la seguridad, ya que el sistema operativo es el software o la aplicación principal que controla una computadora o dispositivo y sobre la cual corren o se ejecutan todos los demás programas o aplicaciones.

En la actualidad, esta problemática se amplía a otros terrenos como las aplicaciones “en la nube” (redes sociales y otras) y los sistemas operativos para dispositivos móviles que traen aparejados otros problemas.

Actualizaciones y control de cambios

La detección y corrección de fallas de seguridad son una constante permanente en todos los sistemas operativos, que así como en la mayoría del software que tiene actualizaciones permanentes.

Esto es de mucha importancia ya que muchos de los ataques a computadores personales se aprovechan de estas fallas. Estos ataques son conocidos como “Ataques de día cero”. Desde que se detecta la falla hasta que se corrige y se actualiza el sistema operativo pasa un tiempo en el cual esta vulnerabilidad puede ser aprovechada.

Sucede que las fallas en general son arregladas más o menos rápidamente, el problema reside en que gran parte de los usuarios no mantiene actualizados sus sistemas operativos por lo que dichos arreglos o parches de seguridad no se instalan y las computadoras quedan expuestas a dichos ataques.

Es por esto, que una de las recomendaciones y prácticas de seguridad más importantes para todos los sistemas operativos es mantenerlos permanentemente actualizados.

En el año 2017, Wikileaks denunció públicamente la filtración conocida como Vault7, mediante la cual se considera que la CIA perdió el control de un importante arsenal de armamento cibernético. Gran parte de este armamento está basado en “Ataques de día cero”, es decir programas de ataque preparados especialmente para aprovechar la falta de actualización de parches de seguridad. Este arsenal se dió a conocer públicamente, a partir de lo cual el mismo quedó a disposición de cualquiera.

En el caso de Windows, ese proceso de actualizaciones es menos transparente, pero sobre todo si la versión instalada no es la original o es una versión vieja las actualizaciones pueden tener problemas.

A su vez la enorme y descontrolada cantidad de aplicaciones y programas que uno puede instalar en Windows tienen problemas similares de falta de seguridad. Por todos estos problemas de vulnerabilidad y actualización, se recomienda tener un buen antivirus instalado y actualizado para los sistemas operativos Windows, cuestión que también trae sus problemas porque la mayoría son pagas o muy invasivas y molestas en su versión gratuita.

Por otro lado GNU/Linux, por su mayor solidez en materia de seguridad no requiere ningún tipo de antivirus, aunque sí es muy importante mantener el sistema operativo actualizado cuestión que se realiza de manera muy sencilla. En cuanto a la instalación de programas y aplicaciones, GNU/Linux dispone de un Gestor de Software, que permite de manera sencilla y transparente instalar o desinstalar programas, de manera más segura, transparente y controlada.

Finalmente, como es de público conocimiento las revelaciones de Edward Snowden del 2013, mostraron a todo el mundo como las principales empresas informáticas como Microsoft, Google, Apple, etc. colaboran abiertamente con las agencias de inteligencia norteamericanas, para esto las empresas pueden dar acceso tanto a sus bases de datos como a “puertas traseras” en los sistemas operativos mediante los cuales podrían tomar el control de computadoras y/o dispositivos móviles cuyos sistemas operativos fueran habilitados a tal fin.

En el caso de GNU/Linux, al ser público y transparente su código, esto se dificulta mucho más. Para poder realizar algo similar tendrían que recurrir a métodos alternativos, ya que es mucho más difícil hacerlo desde el código del sistema operativo por el control colectivo y público que el mismo tiene.

Interfaz de usuario, aplicaciones compatibles

En un primer momento Windows, desarrollado por la empresa Microsoft de Bill Gates, masificó y difundió en gran parte por su interfaz gráfica de ventanas y mouse que hacía mucho más fácil el uso de las computadoras para los usuarios. La empresa apostó a un primer momento a estos aspectos mientras que la seguridad, estabilidad y funcionamiento quedaron relegados siendo bastante desastrosos en sus comienzos aunque con el tiempo muchos de los principales problemas de seguridad fueron arreglados en sus diferentes versiones.

Para GNU/Linux, una de las principales limitaciones que dificultaron históricamente su difusión y masividad fue que la limitada y poco intuitiva interfaz gráfica para usuarios. La cual era poco amigable para usuarios sin conocimientos, quedando su uso reducido muchas veces a usuarios expertos. Sin embargo en los últimos años esto ha cambiado, resultando hoy en día tan sencillo de usar por cualquiera como cualquier Windows.

PARA VER EL ARTICULO COMPLETO

A partir de los años ‘80, con la masificación de las computadoras personales surge una controversia que aún se mantiene, entre qué sistema operativo usar para las mismas. La importancia no es menor, para la seguridad, ya que el sistema operativo es el software o la aplicación principal que controla una computadora o dispositivo y sobre la cual corren o se ejecutan todos los demás programas o aplicaciones.

En la actualidad, esta problemática se amplía a otros terrenos como las aplicaciones “en la nube” (redes sociales y otras) y los sistemas operativos para dispositivos móviles que traen aparejados otros problemas.

Actualizaciones y control de cambios

La detección y corrección de fallas de seguridad son una constante permanente en todos los sistemas operativos, que así como en la mayoría del software que tiene actualizaciones permanentes.

Esto es de mucha importancia ya que muchos de los ataques a computadores personales se aprovechan de estas fallas. Estos ataques son conocidos como “Ataques de día cero”. Desde que se detecta la falla hasta que se corrige y se actualiza el sistema operativo pasa un tiempo en el cual esta vulnerabilidad puede ser aprovechada.

Sucede que las fallas en general son arregladas más o menos rápidamente, el problema reside en que gran parte de los usuarios no mantiene actualizados sus sistemas operativos por lo que dichos arreglos o parches de seguridad no se instalan y las computadoras quedan expuestas a dichos ataques.

Es por esto, que una de las recomendaciones y prácticas de seguridad más importantes para todos los sistemas operativos es mantenerlos permanentemente actualizados.

En el año 2017, Wikileaks denunció públicamente la filtración conocida como Vault7, mediante la cual se considera que la CIA perdió el control de un importante arsenal de armamento cibernético. Gran parte de este armamento está basado en “Ataques de día cero”, es decir programas de ataque preparados especialmente para aprovechar la falta de actualización de parches de seguridad. Este arsenal se dió a conocer públicamente, a partir de lo cual el mismo quedó a disposición de cualquiera.

En el caso de Windows, ese proceso de actualizaciones es menos transparente, pero sobre todo si la versión instalada no es la original o es una versión vieja las actualizaciones pueden tener problemas.

A su vez la enorme y descontrolada cantidad de aplicaciones y programas que uno puede instalar en Windows tienen problemas similares de falta de seguridad. Por todos estos problemas de vulnerabilidad y actualización, se recomienda tener un buen antivirus instalado y actualizado para los sistemas operativos Windows, cuestión que también trae sus problemas porque la mayoría son pagas o muy invasivas y molestas en su versión gratuita.

Por otro lado GNU/Linux, por su mayor solidez en materia de seguridad no requiere ningún tipo de antivirus, aunque sí es muy importante mantener el sistema operativo actualizado cuestión que se realiza de manera muy sencilla. En cuanto a la instalación de programas y aplicaciones, GNU/Linux dispone de un Gestor de Software, que permite de manera sencilla y transparente instalar o desinstalar programas, de manera más segura, transparente y controlada.

Finalmente, como es de público conocimiento las revelaciones de Edward Snowden del 2013, mostraron a todo el mundo como las principales empresas informáticas como Microsoft, Google, Apple, etc. colaboran abiertamente con las agencias de inteligencia norteamericanas, para esto las empresas pueden dar acceso tanto a sus bases de datos como a “puertas traseras” en los sistemas operativos mediante los cuales podrían tomar el control de computadoras y/o dispositivos móviles cuyos sistemas operativos fueran habilitados a tal fin.

En el caso de GNU/Linux, al ser público y transparente su código, esto se dificulta mucho más. Para poder realizar algo similar tendrían que recurrir a métodos alternativos, ya que es mucho más difícil hacerlo desde el código del sistema operativo por el control colectivo y público que el mismo tiene.

Interfaz de usuario, aplicaciones compatibles

En un primer momento Windows, desarrollado por la empresa Microsoft de Bill Gates, masificó y difundió en gran parte por su interfaz gráfica de ventanas y mouse que hacía mucho más fácil el uso de las computadoras para los usuarios. La empresa apostó a un primer momento a estos aspectos mientras que la seguridad, estabilidad y funcionamiento quedaron relegados siendo bastante desastrosos en sus comienzos aunque con el tiempo muchos de los principales problemas de seguridad fueron arreglados en sus diferentes versiones.

Para GNU/Linux, una de las principales limitaciones que dificultaron históricamente su difusión y masividad fue que la limitada y poco intuitiva interfaz gráfica para usuarios. La cual era poco amigable para usuarios sin conocimientos, quedando su uso reducido muchas veces a usuarios expertos. Sin embargo en los últimos años esto ha cambiado, resultando hoy en día tan sencillo de usar por cualquiera como cualquier Windows.

PARA VER EL ARTICULO COMPLETO

Frank_Silvestre- Mensajes : 15

Puntos : 3

Fecha de inscripción : 17/07/2019

Re: VULNERABILIDADES DE WINDOWS 10

Re: VULNERABILIDADES DE WINDOWS 10

¡Sigue sin actualizar y mira lo que te puede ocurrir!

Una de las medidas básicas en la seguridad de nuestros dispositivos es mantenerlos actualizados. Si no lo hacemos, las consecuencias pueden ser graves para nuestra información. Conciénciate, protégete de riesgos innecesarios y actualiza.

Lo hemos escuchado infinidad de veces, debemos mantener nuestros dispositivos actualizados. Aún así, a veces no lo cumplimos por diferentes motivos: falta de tiempo, pereza, que el equipo se ralentiza cuando instalamos las actualizaciones, que ocupan mucho espacio… En definitiva, siempre encontramos alguna excusa para no tener nuestros dispositivos actualizados.

Según el Estudio de Ciberseguridad y confianza en los hogares españoles, realizado por el Instituto Nacional de Ciberseguridad, S.A. (INCIBE) y el Observatorio Nacional de las Telecomunicaciones y de la Sociedad de la Información (ONTSI) de Red.es, alrededor de un 45% de los hogares españoles no mantienen actualizados los sistemas operativos de sus dispositivos. Además, casi un 20% de los hogares españoles tampoco actualiza su antivirus.

La consecuencia inmediata de no estar correctamente actualizados es que tanto nuestros equipos como la información que almacenan están expuestos a diferentes riesgos para los que ya existe una solución.

En nuestro vídeo de hoy, os explicamos gráficamente las consecuencias de no actualizar nuestros dispositivos.

FUENTE: [Tienes que estar registrado y conectado para ver este vínculo]

ruben_mollinedo- Mensajes : 9

Puntos : -1

Fecha de inscripción : 17/07/2019

Re: VULNERABILIDADES DE WINDOWS 10

Re: VULNERABILIDADES DE WINDOWS 10

¿Por qué Linux no es Popular?

Pero en el escritorio, en el escritorio la historia es una muy distinta, una que el mismo Linus Torvlads considera su fracaso personal. El creador de Linux inició Linux como un sistema operativo de escritorio y es justamente esa la única área en la que Linux no domina.

La pregunta que muchos se hacen desde hace años y se siguen haciendo hasta el sol de hoy, es ¿por qué?, ¿por qué el año de Linux en el escritorio no llega?."Nadie quiere instalar un sistema operativo en sus máquinas" respuesta de Linus Torvalds.

La razón por la que el escritorio es tan difícil de conseguir es porque la mayoría de los consumidores no quieren instalar un sistema operativo en sus máquinas. Y eso no es algo que se centre solo en los ordenadores, la mayoría de la gente tampoco quiere instalar un sistema operativo en su móvil. La razón por la que Linux es exitoso en los móviles no es porque tienes 900.000 personas descargando imágenes de disco para instalar en sus smartphones todos los días, es porque el sistema viene preinstalado en el dispositivo. Y eso nunca ha pasado en el mercado de escritorio y es realmente muy difícil lograr que pase.

Linux

Windows

¿Por qué Linux no es Popular?

Si es Popular, es el rey de los servidores, sistemas embebidos y móviles.

Donde no ha tenido el éxito que se esperaba ha sido en escritorio ya que en la actualidad windows sigue siendo el rey, esto por que la PC cuando lo compras viene instalado con el sistema operativo de windows.

Anexo:

Dato curioso de un virus llamado Suicide de sistema operativo DOS, posiblemente el virus más raro en el tipo troyano afectando todo archivo ejecutable que pertenezca al .exe y al ejecutar algún archivo dañado aparece una imagen de 8 bits de una persona ahorcada, mostrando un mensaje de "has sido infectado por el virus suicide" en otro casos "voy a desinfectar me presione para limpiar " y este virus automáticamente se borraba a si mismo o simplemente se suicidaba.

No es un virus peligroso o haya ocasionado perdidas finacieras TOP 5 | Los virus informáticos mas raros y peligrosos del mundo

Fuente:

«Windows domina el escritorio, pero Linux gana el mundo»

«Por qué Linux triunfa en todo menos en el escritorio»

«¿Qué es Linux y por qué es tan popular?»

Fary_Mamani- Mensajes : 14

Puntos : 8

Fecha de inscripción : 18/07/2019

Re: VULNERABILIDADES DE WINDOWS 10

Re: VULNERABILIDADES DE WINDOWS 10

Investigadores han descubierto controladores vulnerables en Windows 10 que podrían ser aprovechados por los ciberdelincuentes para una escalada de privilegios, y eso es muy grave para tus intereses.

Los controladores son aquellos que tienen la capacidad de detectar el hardware que utiliza nuestro equipo para que funcione de manera adecuada. El problema viene cuando estos controladores no son del todo seguros o están desactualizados, lo que permitiría a un atacante externo intentar aprovecharse de la situación para tener acceso a tu ordenador.

Así lo han descubierto investigadores de la firma de seguridad Eclypsium, donde han conseguido localizar más de 40 controladores, de al menos 20 proveedores de hardware, que contienen vulnerabilidades y que pueden ser aprovechadas por los ciberdelincuentes.

Entre los afectados figuran los principales proveedores y grandes nombres como Asus, Toshiba, Intel, Gigabyte, NVIDIA o Huawei. Desde la firma de investigación señalan que “todas estas vulnerabilidades descubiertas permiten que el controlador actúe como un Proxy para realizar un acceso altamente privilegiado a los recursos de hardware, como acceso de lectura y escritura”.

Todos estos controladores vulnerables están firmados por Microsoft, con lo que son legítimos. Esto quiere decir que no son controladores diseñados para ser maliciosos, pero sí contienen ciertas vulnerabilidades que pueden ser aprovechadas por atacantes externos.

Según comentan, los controladores afectan a todas las versiones modernas de Windows, incluido Windows 10. Y entre los controladores vulnerables encontrados figuran aquellos que interactúan con tarjetas gráficas, adaptadores de red, discos duros y otros dispositivos. Si quieres acceder a una lista de proveedores afectados puedes verlos en esta página.

En principio no puedes hacer absolutamente nada, simplemente esperar a que los responsables de estos controladores lancen actualizaciones. Una vez ahí, simplemente tendrás que preocuparte que los controladores principales de tu ordenador estén siempre actualizados a la última versión.

Fuente: [Tienes que estar registrado y conectado para ver este vínculo]

Carlos_Zurita- Mensajes : 13

Puntos : 1

Fecha de inscripción : 17/07/2019

Google descubre una vulnerabilidad en Windows que lleva 20 años sin parchearse

Google descubre una vulnerabilidad en Windows que lleva 20 años sin parchearse

El grupo Project Zero de Google es uno de los que más vulnerabilidades encuentra en el software que usamos a diario. Han encontrado multitud de vulnerabilidades en iOS, Android, Chrome o Windows, y colaboran con las empresas para parchearlas, dándoles 90 días para hacerlo. Ahora, han descubierto una grave vulnerabilidad en Windows que llevaba presente 20 años.

El gestor de CTF de Windows puede hackear fácilmente tu PC

Esta vulnerabilidad afectaba tanto a Windows XP como a Windows 10, y a todos los sistemas operativos presentes entre medias. El problema se encuentra en la forma en la que MSCTF establece las comunicaciones, permitiendo que incluso una aplicación ejecutada en un entorno aislado o con un nivel bajo de privilegios pueda leer y escribir datos en una aplicación con más privilegios.

MSCTF es un módulo que está presente en el Text Services Framework (TSF) de Windows que se encarga de elementos como procesar lo que escribimos con el teclado, la distribución de teclas, o el reconocimiento de voz. Por ello, este elemento se ejecuta cada vez que iniciamos sesión en nuestro usuario. Si vamos al administrador de tareas, veremos el proceso de Cargador de CTF ejecutándose, y se encarga de comunicar al resto de apps cambios en la distribución del teclado o en los métodos de introducción.

Esta interacción es forzada en las aplicaciones por el kernel, pero el problema es que no hay ningún control de acceso o verificación para esta interacción, por lo que cualquier aplicación o usuario puede conectarse a una sesión CTF, leer y escribir texto en cualquier ventana desde cualquier sesión, falsear el identificador de una app, escalar privilegios, o hacerse pasar por un servicio CTF.

Así, es tan sencillo como esperar a que un administrador se loguee para tomar el control de su sesión para leer información sensible de otras apps, incluyendo contraseñas, conseguir permisos de SYSTEM, quitar el diálogo de UAC o ejecutar comandos en la consola del administrador. Y todo ello en Windows 10 plenamente parcheado.

Microsoft todavía no ha arreglado el fallo

El investigador que descubrió el falló comunicó su descubrimiento a Microsoft a mediados de mayo, y pasados 90 días ha decidido publicar la información porque Microsoft todavía no ha parcheado el fallo en ninguno de sus sistemas operativos. Además, la compañía tardó más de un mes en responder al investigador que iban a investigarlo. Dos semanas antes de publicarlo, Microsoft todavía estaba preguntando detalles del exploit.

Esperemos que ahora que la vulnerabilidad es pública Microsoft se dé más prisa en parchearla, porque ahora mismo todos los ordenadores con Windows son vulnerables al fallo de CTF. De momento Microsoft parcheó este mes una de ellas, la CVE-2019-1162, pero para el resto afirman que van a necesitar más tiempo.

FUENTE

[Tienes que estar registrado y conectado para ver este vínculo]

El gestor de CTF de Windows puede hackear fácilmente tu PC

Esta vulnerabilidad afectaba tanto a Windows XP como a Windows 10, y a todos los sistemas operativos presentes entre medias. El problema se encuentra en la forma en la que MSCTF establece las comunicaciones, permitiendo que incluso una aplicación ejecutada en un entorno aislado o con un nivel bajo de privilegios pueda leer y escribir datos en una aplicación con más privilegios.

MSCTF es un módulo que está presente en el Text Services Framework (TSF) de Windows que se encarga de elementos como procesar lo que escribimos con el teclado, la distribución de teclas, o el reconocimiento de voz. Por ello, este elemento se ejecuta cada vez que iniciamos sesión en nuestro usuario. Si vamos al administrador de tareas, veremos el proceso de Cargador de CTF ejecutándose, y se encarga de comunicar al resto de apps cambios en la distribución del teclado o en los métodos de introducción.

Esta interacción es forzada en las aplicaciones por el kernel, pero el problema es que no hay ningún control de acceso o verificación para esta interacción, por lo que cualquier aplicación o usuario puede conectarse a una sesión CTF, leer y escribir texto en cualquier ventana desde cualquier sesión, falsear el identificador de una app, escalar privilegios, o hacerse pasar por un servicio CTF.

Así, es tan sencillo como esperar a que un administrador se loguee para tomar el control de su sesión para leer información sensible de otras apps, incluyendo contraseñas, conseguir permisos de SYSTEM, quitar el diálogo de UAC o ejecutar comandos en la consola del administrador. Y todo ello en Windows 10 plenamente parcheado.

Microsoft todavía no ha arreglado el fallo

El investigador que descubrió el falló comunicó su descubrimiento a Microsoft a mediados de mayo, y pasados 90 días ha decidido publicar la información porque Microsoft todavía no ha parcheado el fallo en ninguno de sus sistemas operativos. Además, la compañía tardó más de un mes en responder al investigador que iban a investigarlo. Dos semanas antes de publicarlo, Microsoft todavía estaba preguntando detalles del exploit.

Esperemos que ahora que la vulnerabilidad es pública Microsoft se dé más prisa en parchearla, porque ahora mismo todos los ordenadores con Windows son vulnerables al fallo de CTF. De momento Microsoft parcheó este mes una de ellas, la CVE-2019-1162, pero para el resto afirman que van a necesitar más tiempo.

FUENTE

[Tienes que estar registrado y conectado para ver este vínculo]

Boris_Encinas- Mensajes : 15

Puntos : 5

Fecha de inscripción : 23/07/2019

Re: VULNERABILIDADES DE WINDOWS 10

Re: VULNERABILIDADES DE WINDOWS 10

EL PARCHE DE JUNIO DE WINDOWS 10 SOLUCIONA 88 VULNERABILIDADES

Windows 10 ya tiene su parche de seguridad del mes de junio. Un nuevo parche en el que se corrigen una serie de vulnerabilidades, un total de 88 como se ha podido saber ya de manera oficial. De ellas, un total de 21 eran clasificadas como críticas. Por lo que era importante que se lanzara un parche de seguridad que las cubriera de una manera definitiva. Algo que pasa ya.

El parche de junio de Windows 10 soluciona 88 vulnerabilidades

Como es habitual, la empresa recomienda a los usuarios que instalen este parche lo antes posible. De esta manera estarán protegidos ante estas posibles amenazas.

Parche de seguridad